Protection d'Office contre la vulnérabilité CVE-2026-21509 : un guide étape par étape

Récemment, le 26 janvier 2026, Microsoft a publié en urgence une mise à jour critique pour corriger un problème à haut risque. Vulnérabilité zero-day chez Microsoft Office permet à des acteurs malveillants de contourner les mesures de sécurité. Cette vulnérabilité est référencée CVE-2026-21509. Les composants Microsoft Office restent une cible privilégiée pour les failles zero-day.

Étant donné que Microsoft Office constitue l'épine dorsale des organisations, des courriels aux feuilles de calcul, en passant par les présentations et les documents, cette découverte a provoqué une onde de choc au sein de la communauté de la cybersécurité.

Étant donné que Microsoft Office constitue l'épine dorsale des organisations, des courriels aux feuilles de calcul, en passant par les présentations et les documents, cette découverte a provoqué une onde de choc au sein de la communauté de la cybersécurité.

La bonne nouvelle ? Vous n’avez plus besoin d’attendre la distribution complète du correctif ; vous pouvez désormais prendre des mesures pratiques pour protéger votre système.

Voici le détail de ces étapes.

la menace

L’exploitation de la vulnérabilité CVE-2026-21509 permet aux attaquants de contourner les mesures de sécurité qui isolent les vulnérabilités au sein d’un environnement Office. Par conséquent, la menace s’étend aux éléments suivants :

- Microsoft Office 2016

- Microsoft Office 2019

- LTSC 2021 et 2024

- Applications d'entreprise Microsoft 365

De plus, la cause profonde de cette menace était la dépendance à l'égard d'entrées non fiables dans les décisions de sécurité CWE-807.

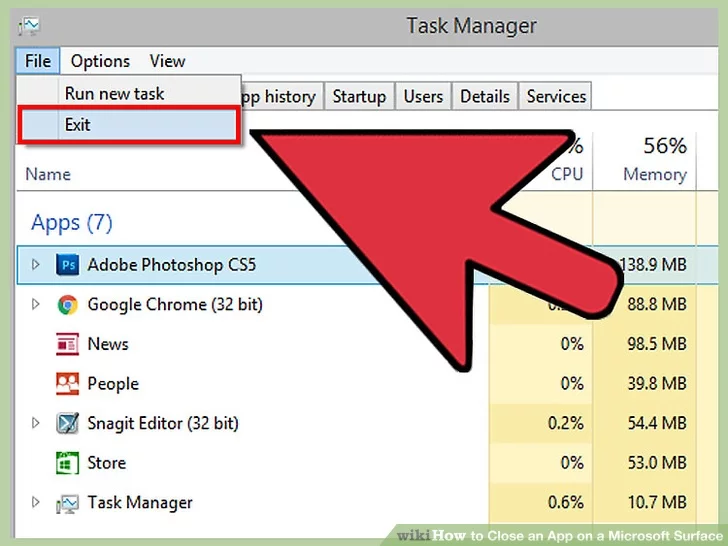

Étape 1 : Redémarrez les applications Office

Microsoft a mis en place une stratégie d'atténuation qui s'active automatiquement si vous utilisez Microsoft 365 ou Office 2021. Cependant, elle ne fonctionne que lorsque vous redémarrez les applications.

ما الذي يمكن فعله؟

- Sélectionnez et fermez complètement PowerPoint, Word, Excel et Outlook.

- Après cela, rouvrez-le.

- Répétez la même étape sur tous les appareils de l'organisation.

Cette méthode oblige Microsoft Office à recharger ses configurations de sécurité mises à jour, bloquant ainsi la plupart des vecteurs d'attaque courants.

crédit d'image WikiHowtech

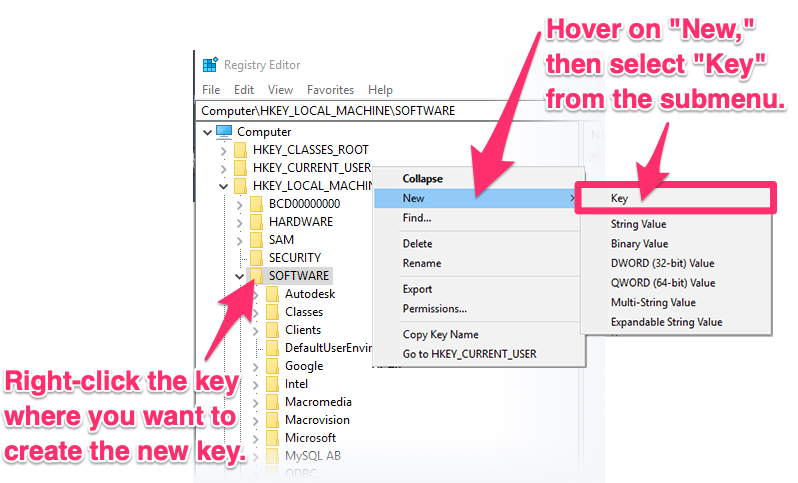

Étape 2 : Réparer le registre pour Microsoft Office 2019 et 2016

Si votre entreprise utilise déjà Office 2019 ou 2016, veuillez suivre la procédure de correction manuelle ci-dessous dans le journal. Windows.

Avant d'apporter des modifications :

- Appuyez sur Win+R et tapez regeditAppuyez ensuite sur Entrée.

- Dans l'Éditeur du Registre, sélectionnez Fichier puis Exporter.

- De plus, enregistrez le fichier sous le nom « Registry_Backup.reg » sur votre système.

Mise en œuvre des réformes :

Allez chercher

HKEY_LOCAL_MACHINE\SOFTWARE\MicrosoftOffice\16.0\Common

- Cliquez avec le bouton droit sur CommunEt sélectionnez NOUVEAU, Puis sélectionnez ACTIVITES

- Vous devez maintenant nommer la clé {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}.

Spécifiez ensuite cette nouvelle clé :

- Faites un clic droit et allez à NOUVEAUEt sélectionnez Valeur DWORD (32 bits)

- Nommez ceci : Indicateurs de compatibilité

- Après cela, double-cliquez et définissez la valeur sur : 400

- Cliquez sur OKFermez ensuite l'Éditeur du Registre.

- Enfin, redémarrez votre ordinateur.

Cette modification du registre bloque un objet vulnérable que des attaquants pourraient exploiter.

crédit d'image Effets terrestres

Étape 3 : Renforcer sa résistance aux attachements

Il est essentiel de noter que la plupart des attaques liées à la vulnérabilité CVE-2026-21509 débutent par des courriels d'hameçonnage. Par conséquent, il est recommandé de renforcer votre sécurité via les paramètres d'Outlook.

Options recommandées :

- Désactiver l'aperçu automatique.

- Désactivez le téléchargement automatique de tout contenu externe.

- Assurez-vous également d'utiliser uniquement le mode protégé.

Cliquez sur Fichier, puis sélectionnez Options, accédez au Centre de gestion de la confidentialité, puis à Paramètres, et choisissez Gestion des pièces jointes.

Conseils pour éviter le phishing :

Formez vos employés car la technologie seule ne suffit pas à empêcher ces attaques.

Tenez compte des signes avant-coureurs :

- Les courriels indiquant une urgence, tels que « Ouvrir immédiatement » ou « Compte bloqué ».

- Adresses d'expéditeur qui peuvent paraître inhabituelles. Par exemple : support@microsoft.com.

- Réception de factures et d'avis de livraison inattendus.

- De plus, obtenez des fichiers compressés de types inhabituels tels que .img, .iso et .hta.

- Liens non synchronisés avec le domaine de l'expéditeur.

Habitudes sûres :

- N'oubliez pas de vérifier vos commandes par téléphone ou par chat.

- Passez votre souris sur un lien avant de cliquer dessus.

- Signalez immédiatement tout courriel suspect au service informatique.

- N’activez pas les macros dans les documents.

Les commentaires sont fermés.