Après 30 ans : Microsoft abandonne NTLM… Voici pourquoi !

Depuis plus de 30 ans, NTLM (New Technology LAN Manager) est un protocole d'authentification essentiel sous Windows. Il a aidé les entreprises à passer de l'authentification LAN Manager traditionnelle aux réseaux d'entreprise modernes.

Mais les temps ont changé. Cela a été annoncé Microsoft Récemment, Microsoft a annoncé son intention de désactiver NTLM par défaut dans les nouvelles versions de Windows. Cela marque la fin de ce protocole, une forme d'authentification organisationnelle, depuis son lancement en 1993.

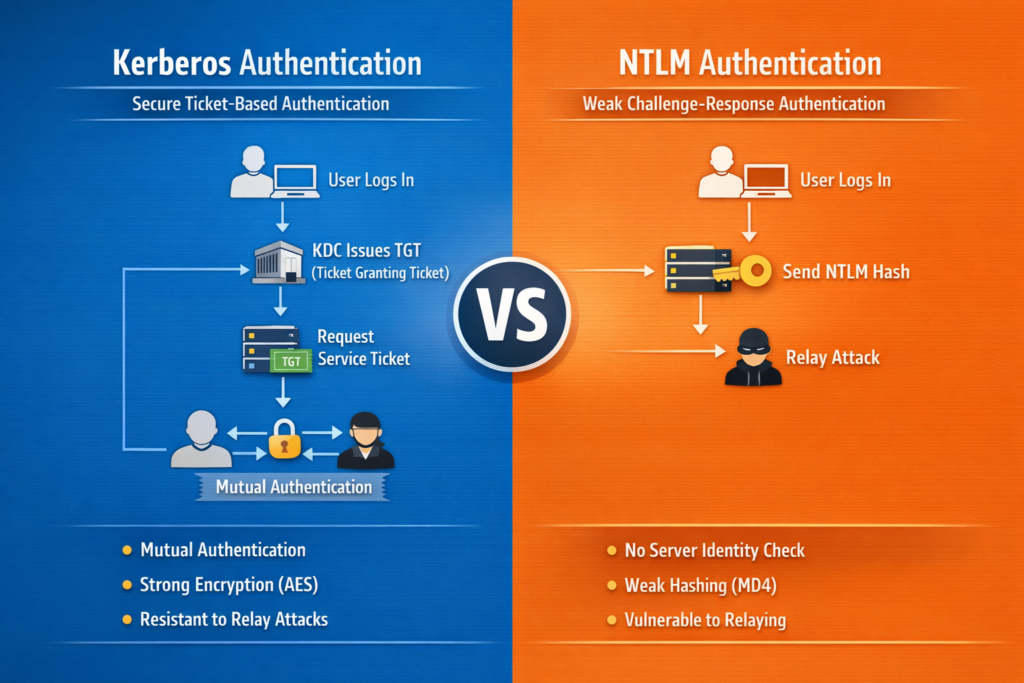

Cette décision indique que les anciens modèles de sécurité ne sont plus adaptés au monde actuel, marqué par la méfiance. L'analyse qui suit explique pourquoi NTLM a été abandonné au profit de Kerberos.

Résumé rapide de NTLM

Le protocole NTLM (Network Management for New Technology) a été développé dans les années 1990, à une époque où les réseaux d'entreprise étaient relativement petits et confinés aux locaux des bureaux. De plus, en tant que protocole d'authentification par défi-réponse, NTLM utilise une version hachée du mot de passe au lieu de le transmettre sur le réseau.

NTLM était plus adapté aux environnements où les réseaux étaient locaux, sans contrôleur de domaine central, et lorsque les appareils étaient utilisés pour fonctionner en groupes de travail plutôt qu'en domaines.

Cependant, NTLM n'a pas été spécifiquement conçu pour les réseaux hybrides, le télétravail, les environnements cloud et les menaces modernes. Malgré ces limitations, il n'est pas totalement obsolète : il sert de méthode d'authentification de secours lorsque Kerberos est indisponible.

Pourquoi Microsoft abandonne-t-il NTLM ?

La décision de Microsoft de désactiver la machine virtuelle NTLM repose sur une réalité cruciale : NTLM est fondamentalement non sécurisé selon les normes actuelles. Voici quelques raisons :

- NTLM utilise un chiffrement faible et repose largement sur des fonctions de hachage obsolètes, vulnérables aux techniques de piratage modernes. Grâce à des outils comme Hashcat, John the Ripper et les tables arc-en-ciel, les pirates peuvent facilement extraire des mots de passe à partir de ces hachages.

- Ce protocole est vulnérable aux attaques par détournement. Lors d'une telle attaque, les attaquants manipulent les utilisateurs pour qu'ils s'authentifient auprès d'un serveur malveillant. En interceptant les requêtes d'authentification, ils les redirigent vers un autre serveur afin d'obtenir un accès non autorisé. À l'inverse, Kerberos est spécifiquement conçu pour empêcher ce type d'exploitation.

- Le protocole NTLM ayant été conçu il y a des années, il ne prend pas en charge les modèles de sécurité modernes tels que la sécurité Zero Trust, la gestion des identités dans le cloud ou l'authentification multifacteurs (MFA).

Entrée Kerberos

Contrairement au système d'échange de hachage de mots de passe utilisé par NTLM, Kerberos Il s'agit d'un système d'authentification par tickets. Il offre une solution de sécurité aux organisations de toutes tailles. Depuis Windows 2000, il est devenu le protocole d'authentification par défaut pour tous les appareils Windows connectés au domaine.

Ce protocole utilise le chiffrement symétrique et un centre de distribution de clés (KDC) pour vérifier l'identité des utilisateurs. Le KDC comprend un système de gestion des tickets (TGS), une base de données Kerberos pour le stockage des mots de passe et un serveur d'authentification.

Lors de l'authentification initiale, le protocole Kerberos stocke le ticket sélectionné sur l'appareil de l'utilisateur. Au lieu de rechercher un mot de passe, le service vérifie ce ticket. L'authentification Kerberos s'effectue donc dans son propre environnement, où le KDC est autorisé à vérifier un hôte, un utilisateur ou un service.

Pourquoi Kerberos ?

L'un des principaux avantages de l'utilisation de Kerberos est l'authentification mutuelle. Kerberos permet aux utilisateurs et aux autres systèmes de services de se vérifier mutuellement. Tout au long du processus, le serveur et les utilisateurs sont informés de la fiabilité de l'autre.

De plus, chaque ticket est horodaté et comporte une date de validité, tandis que les administrateurs contrôlent la période d'authentification. Grâce à un système d'authentification réutilisable, chaque utilisateur n'est vérifié qu'une seule fois via le protocole Kerberos. Par la suite, il n'est plus nécessaire de saisir à nouveau ses informations personnelles.

Les commentaires sont fermés.