Comment détecter les rootkits sous Windows 10 : un guide complet

Les pirates utilisent des rootkits pour dissimuler des logiciels malveillants persistants et apparemment indétectables au sein de votre appareil. Ces logiciels volent discrètement des données ou des ressources, parfois pendant des années. Ils peuvent également être utilisés sous forme d'enregistreurs de frappe (keyloggers), qui surveillent vos frappes au clavier et vos communications afin de fournir à l'attaquant des informations sensibles.

Cette méthode de piratage était plus répandue avant 2006, avant que Microsoft Vista n'impose aux fournisseurs la signature numérique de tous les pilotes informatiques. La protection des correctifs du noyau (KPP) a contraint les auteurs de logiciels malveillants à modifier leurs méthodes d'attaque, et ce n'est que récemment, en 2018, avec Arnaque publicitaire de ZacinloLes programmes rootkit sont de nouveau sur le devant de la scène.

Avant 2006, tous les rootkits étaient spécifiques à un système d'exploitation. Zacinlo, un rootkit de la famille de logiciels malveillants Detrahere, a introduit une menace bien plus grave : celle d'un rootkit basé sur le firmware. Malgré cela, les rootkits ne représentent qu'environ un pour cent de l'ensemble des logiciels malveillants recensés chaque année.

Toutefois, compte tenu du danger qu'ils peuvent représenter, il serait judicieux de comprendre comment fonctionne la détection des rootkits afin d'identifier les programmes susceptibles d'avoir déjà infiltré votre système.

Découverte des rootkits dans Windows 10 (en détail)

Zacinlo était déjà en activité depuis près de six ans avant sa découverte, ciblant le système d'exploitation Windows 10. Ce composant rootkit était hautement configurable et se protégeait des opérations qu'il jugeait dangereuses pour son fonctionnement ; il était également capable d'intercepter et de déchiffrer les communications SSL.

Il chiffre et stocke toutes ses données de configuration dans le registre Windows, puis, lors de l'arrêt de Windows, il se réécrit de la mémoire vers le disque sous un nom différent et met à jour sa clé de registre. Cela lui permet d'échapper à la détection de votre antivirus standard.

Cela indique que les programmes antivirus ou antimalware classiques sont insuffisants pour détecter les rootkits. Cependant, certains programmes antimalware haut de gamme vous alerteront en cas de suspicion d'attaque par rootkit.

Les cinq caractéristiques essentielles d'un bon programme antivirus

La plupart des principaux programmes antivirus actuels mettent en œuvre ces cinq méthodes importantes de détection des rootkits cachés.

- Analyse basée sur la signature Le logiciel antivirus comparera les fichiers enregistrés avec les signatures connues des rootkits. L'analyse recherchera également des schémas comportementaux similaires aux activités opérationnelles spécifiques des rootkits connus, comme une utilisation intensive des ports.

- Déclaration d'objection Le système d'exploitation Windows utilise des tables de pointeurs pour exécuter des commandes connues pour déclencher l'installation de rootkits. Ces derniers tentent de remplacer ou de modifier tout élément perçu comme une menace, ce qui alerte votre système de leur présence.

- Comparaison de données multi-sources Pour rester dissimulées, les racines cachées peuvent altérer certaines données présentées lors d'une analyse standard. Les réponses aux appels système de haut et de bas niveau peuvent révéler leur présence. Le programme peut également comparer la mémoire du processus chargée en RAM avec le contenu d'un fichier sur le disque dur.

- Contrôle de sécurité Chaque bibliothèque possède un système de signature numérique créé lorsque le système est considéré comme « sain ». Un bon logiciel de sécurité peut analyser les bibliothèques afin de détecter toute modification du code utilisé pour créer la signature numérique.

- Comparaison des inscriptions La plupart des antivirus effectuent ces comparaisons selon une fréquence prédéfinie. Un fichier sain est comparé en temps réel à un fichier client afin de déterminer si ce dernier est un fichier exécutable indésirable (.exe) ou s'il en contient un.

Examen des racines cachées

Effectuer une analyse antivirus est la meilleure façon de détecter une infection par un rootkit. Souvent, votre système d'exploitation ne peut pas identifier un rootkit par lui-même, et détecter sa présence peut s'avérer complexe. Les rootkits sont des logiciels espions sophistiqués qui dissimulent leurs activités à presque chaque étape et sont capables de rester invisibles à la vue de tous.

Si vous soupçonnez votre ordinateur d'être infecté par un rootkit, une bonne stratégie de détection consiste à l'éteindre et à effectuer une analyse depuis un système sain. L'analyse d'un vidage mémoire est un moyen sûr de localiser un rootkit sur votre ordinateur. Un rootkit ne peut pas dissimuler les instructions qu'il envoie au système pendant leur exécution dans la mémoire.

Utilisation de WinDbg pour l'analyse des logiciels malveillants

Microsoft Windows propose son propre outil de débogage multifonctionnel permettant d'effectuer des vérifications de débogage sur les applications, les pilotes ou le système d'exploitation lui-même. Il permet de déboguer les erreurs de code en mode noyau et en mode utilisateur, d'analyser les fichiers de vidage mémoire et d'examiner les journaux du processeur.

Certains systèmes Windows seront équipés de WinDbg Il est déjà inclus. Ceux qui ne le possèdent pas devront le télécharger depuis le Microsoft Store. Aperçu de WinDbg Il s'agit de la dernière version de WinDbg, offrant des images plus agréables à l'œil, des fenêtres plus rapides, une prise en charge complète des scripts, ainsi que les mêmes commandes, extensions et flux de travail que la version originale.

Vous pouvez au minimum utiliser WinDbg pour analyser les vidages mémoire ou les plantages, y compris l'écran bleu de la mort (BSOD). Les résultats vous permettront de rechercher des indicateurs d'une attaque de logiciel malveillant. Si vous soupçonnez qu'un de vos programmes est affecté par un logiciel malveillant ou consomme plus de mémoire que nécessaire, vous pouvez créer un fichier de vidage et utiliser WinDbg pour l'analyser.

Une sauvegarde complète de la mémoire peut occuper beaucoup d'espace disque ; il peut donc être préférable d'effectuer une sauvegarde partielle. Mode noyau Il est également possible d'utiliser un vidage mémoire réduit. Un vidage en mode noyau contient toutes les informations relatives à l'utilisation de la mémoire par le noyau au moment du plantage. Un vidage mémoire réduit contient des informations essentielles sur différents systèmes, tels que les pilotes, le noyau et Plus, mais sa taille est considérablement réduite.

Les petits fichiers de vidage mémoire sont plus utiles pour analyser la cause des écrans bleus de la mort (BSOD). Pour la détection de rootkits, la version complète ou la version du noyau seraient plus pertinentes.

Créer un fichier de vidage en mode noyau

Un fichier de vidage en mode noyau peut être créé de trois manières :

- Activez la génération de fichiers de vidage depuis le panneau de configuration pour permettre au système de planter automatiquement.

- Activez la génération de fichier de vidage depuis le panneau de configuration pour forcer le plantage du système.

- Utilisez l'outil de débogage pour en créer un.

Nous choisirons l'option numéro trois.

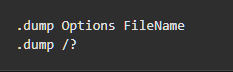

Pour générer le fichier de vidage nécessaire, il vous suffit de saisir la commande suivante dans la fenêtre de commande WinDbg.

Remplacer FileName Avec un nom approprié pour le fichier de transcription et une lettre « ? » fAssurez-vous que le « f » est en minuscule, sinon vous créerez un fichier de vidage d'un type différent.

Une fois que le débogueur aura terminé son travail (la première analyse prendra plusieurs minutes), un fichier de vidage sera créé et vous pourrez analyser les résultats obtenus.

Comprendre les éléments à rechercher, comme l'utilisation de la mémoire vive (RAM), pour détecter un rootkit exige de l'expérience et des tests. Il est possible, bien que déconseillé aux débutants, de tester les techniques de détection de logiciels malveillants sur un système en production. Cela requiert toutefois de l'expérience et une parfaite maîtrise du fonctionnement de WinDbg afin d'éviter la propagation accidentelle d'un virus actif sur votre système.

Il existe des moyens plus sûrs et plus adaptés aux débutants pour démasquer notre ennemi bien caché.

Méthodes de numérisation supplémentaires

La détection manuelle et l'analyse comportementale sont également des méthodes fiables pour détecter les rootkits. La recherche d'un rootkit pouvant s'avérer extrêmement fastidieuse, il est préférable de s'attaquer directement à celui-ci plutôt qu'à ses comportements caractéristiques.

Vous pouvez vérifier la présence de rootkits dans les logiciels téléchargés grâce aux options d'installation avancées ou personnalisées. Recherchez les fichiers inconnus listés dans les détails. Supprimez-les ou effectuez une recherche rapide en ligne pour détecter d'éventuels logiciels malveillants.

Les pare-feu et leurs rapports de journalisation constituent un moyen extrêmement efficace de détecter les rootkits. Le logiciel vous avertit en cas d'audit de votre réseau et met en quarantaine tout téléchargement inconnu ou suspect avant son installation.

Si vous soupçonnez la présence d'un rootkit sur votre appareil, vous pouvez consulter les rapports de journalisation de votre pare-feu et rechercher tout comportement inhabituel.

Examiner les rapports de journalisation du pare-feu

Vous devrez examiner les rapports de journalisation du pare-feu actuel, ce qui rend une application open-source comme Espionnage du trafic IP Grâce à ses fonctionnalités de filtrage des journaux de pare-feu, cet outil est extrêmement utile. Les rapports vous fourniront les informations nécessaires en cas d'attaque.

Si vous disposez d'un grand réseau avec un pare-feu distinct pour filtrer le trafic sortant, ce ne sera pas le cas. Espionnage du trafic IP Indispensable. Sinon, vous devriez pouvoir consulter les paquets entrants et sortants de tous les appareils et postes de travail du réseau via les journaux du pare-feu.

Que vous soyez chez vous ou dans un petit bureau, vous pouvez utiliser le modem fourni par votre fournisseur d'accès à Internet ou, si vous en possédez un, un pare-feu ou un routeur personnel pour consulter les journaux de pare-feu. Vous pourrez ainsi identifier le trafic de chaque appareil connecté au même réseau.

Il peut également être utile d'activer les fichiers journaux du Pare-feu Windows. Par défaut, ces fichiers sont désactivés, ce qui signifie qu'aucune information ni donnée n'y est enregistrée.

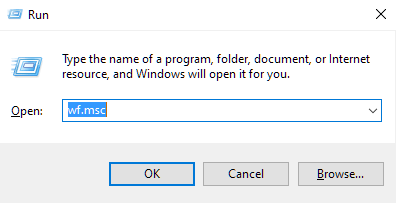

- Pour créer un fichier journal, ouvrez la fonction Exécuter en appuyant sur Touche Windows + R.

- Type wf.msc Dans la boîte et appuyez sur Entrer.

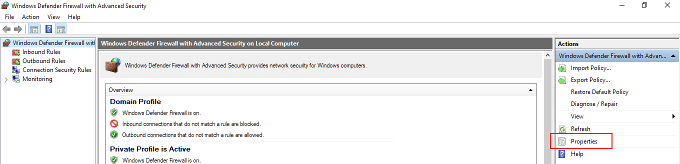

- Dans la fenêtre Pare-feu Windows avec fonctions avancées de sécurité, sélectionnez « Pare-feu Windows Defender avec fonctions avancées de sécurité sur l'ordinateur local » dans le menu de gauche. Dans le menu situé à l'extrême droite, sous « Actions », cliquez sur Propriétés.

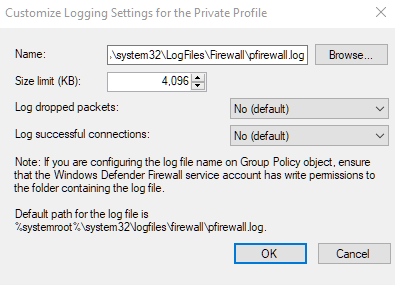

- Dans la nouvelle fenêtre de dialogue, accédez à l'onglet « Profil privé » et sélectionnez PersonnaliserVous trouverez ces informations dans la section « Journalisation ».

- La nouvelle fenêtre vous permettra de spécifier la taille du fichier journal à écrire, l'emplacement où vous souhaitez l'envoyer et si vous souhaitez enregistrer uniquement les paquets perdus, les connexions réussies ou les deux.

- Les paquets rejetés sont ceux que le pare-feu Windows a bloqués pour votre compte.

- Par défaut, les entrées du registre du Pare-feu Windows ne conservent que les 4 derniers Mo de données et se trouvent dans %SystemRoot%System32LogFilesFirewallPfirewall.log

- N'oubliez pas que l'augmentation de la limite maximale d'utilisation des données pour les journaux peut affecter les performances de votre ordinateur.

- Clique sur OK Quand tu as fini

- Ensuite, répétez les mêmes étapes que vous venez de suivre dans l'onglet « Profil privé », mais cette fois-ci dans l'onglet « Profil public ».

- Des enregistrements seront désormais créés pour les communications publiques et privées. Vous pourrez consulter ces fichiers dans un éditeur de texte comme le Bloc-notes ou les importer dans un tableur.

- Vous pouvez désormais exporter les fichiers journaux vers un programme d'analyse de bases de données tel que IP Traffic Spy afin de filtrer et de trier le trafic pour une identification facile.

Surveillez attentivement les fichiers journaux. Même le moindre dysfonctionnement du système peut indiquer une infection par un rootkit. Une utilisation excessive du processeur ou de la bande passante, par exemple alors que vous n'exécutez aucune application gourmande en ressources, peut constituer un indice important.

Les commentaires sont fermés.