Une violation massive de données impliquant 16 milliards de mots de passe affecte Apple, Google, Facebook et d'autres – mises à jour en direct et méthodes de protection

Un rapport récent révèle une fuite massive de données utilisateur, avec près de 16 milliards de mots de passe compromis. Cette faille met en danger des géants de la technologie comme Apple, Google, Facebook et d'autres, et nécessite une action immédiate pour protéger les utilisateurs.

Mises à jour en direct sur le hack :

Victimes : La violation impliquait une base de données massive de mots de passe associés à des comptes d'utilisateurs sur plusieurs plateformes, notamment les services Apple, Google et Facebook.

Plage de dégâts : L’impact ne se limite pas aux particuliers, mais s’étend aux entreprises et aux institutions qui dépendent de ces services dans leurs opérations quotidiennes.

Danger potentiel : Les pirates informatiques peuvent utiliser des mots de passe divulgués pour accéder à des comptes personnels, à des e-mails et à des informations financières, exposant ainsi les utilisateurs à la fraude et au vol d'identité.

Comment se protéger du piratage informatique ?

Pour vous protéger de cette menace croissante, voici quelques conseils et mesures préventives que vous devriez prendre immédiatement :

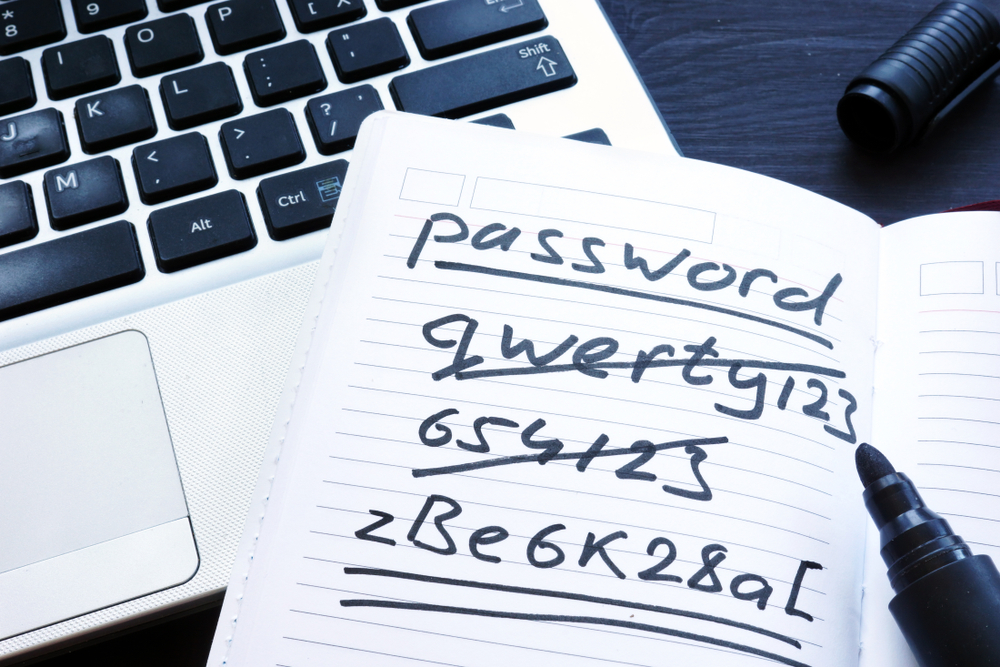

1. Changez vos mots de passe : changez vos mots de passe immédiatement, en particulier ceux utilisés pour Apple, Google, Facebook et d’autres services sensibles.

2. Utilisez des mots de passe forts : choisissez des mots de passe forts et complexes, combinant majuscules et minuscules, chiffres et symboles. Évitez les mots de passe faciles à deviner ou les informations personnelles telles que votre date de naissance ou le nom de votre animal de compagnie.

3. Activez l'authentification à deux facteurs : activez l'authentification à deux facteurs (2FA) sur tous vos comptes compatibles. L'authentification à deux facteurs ajoute une couche de sécurité supplémentaire : vous devez saisir un code envoyé sur votre téléphone ou votre adresse e-mail en plus de votre mot de passe.

4. Utilisez un gestionnaire de mots de passe : utilisez un gestionnaire de mots de passe pour stocker vos mots de passe en toute sécurité et créer des mots de passe forts et uniques pour chaque compte.

5. Attention aux e-mails d'hameçonnage : Méfiez-vous des e-mails ou SMS suspects vous demandant de saisir des informations personnelles ou des mots de passe. Vérifiez toujours l'authenticité de l'expéditeur avant de cliquer sur un lien ou de saisir des informations.

6. Surveillez régulièrement vos comptes : Surveillez régulièrement vos comptes bancaires et vos cartes de crédit pour détecter toute activité suspecte.

Avertissement: Ne partagez jamais vos mots de passe avec qui que ce soit et ne réutilisez pas le même mot de passe pour plusieurs comptes.

En suivant ces conseils, vous pouvez réduire les risques d'être victime de cette faille de sécurité massive et protéger vos informations personnelles et financières. Suivez-nous pour plus d'informations sur ce sujet et sur la sécurité en ligne.

Derniers développements sur l'une des plus grandes violations de la sécurité des données

Révèle Rapport Cybernews Des enregistrements provenant de plus de 30 bases de données, contenant chacune jusqu'à 3.5 milliards de mots de passe, ont été volés, notamment des données de connexion à des réseaux sociaux, des VPN, des plateformes d'entreprise et des plateformes de développement. Cette faille représente une menace importante pour la cybersécurité.

Cette récente fuite de données concerne une quantité considérable d'informations susceptibles d'impacter des milliards de comptes en ligne, les cybercriminels ayant désormais accès à un nombre important d'identifiants de connexion. Cette fuite massive expose les utilisateurs à un risque accru d'attaques de phishing et d'usurpation d'identité.

Voici les dernières informations sur cette faille de sécurité, comment vérifier si vous avez été affecté et comment assurer votre sécurité en ligne. Nous vous fournirons également des recommandations d'experts sur les meilleures pratiques pour protéger vos comptes et mots de passe.

Qu'est-ce qui a été révélé ?

À l'heure actuelle, la quasi-totalité des principales plateformes ont été touchées par cette faille, notamment les comptes Apple (anciennement appelés identifiants Apple), Gmail, les comptes Facebook et GitHub, ainsi que les plateformes de messagerie instantanée comme Telegram et les portails commerciaux et gouvernementaux. Cela indique que l'impact est vaste et touche une grande variété de services en ligne.

Les données divulguées semblent contenir des URL, des noms d'utilisateur et des mots de passe. Cependant, compte tenu du volume considérable de données exposées, il est impossible de déterminer précisément le nombre de comptes actuellement compromis. Ce manque de visibilité complique l'évaluation des risques potentiels et la prise de mesures appropriées.

Les données volées semblent provenir de plusieurs voleurs d'informations. Bien que les ensembles de données soient récents, cette quantité massive d'informations pourrait également provenir d'une combinaison de différents ensembles de données provenant de violations précédentes, notamment d'une base de données contenant 184 millions d'enregistrements. Il a été découvert en mai. Cette année, cela suggère que les données pourraient être agrégées à partir de sources multiples, ce qui rend leur analyse et leur atténuation plus complexes. Il est essentiel que les organisations et les particuliers restent vigilants et prennent des mesures pour protéger leurs comptes et leurs données personnelles.

Comment rester en sécurité sur Internet ?

Les identifiants de connexion de plus de 16 milliards de comptes ayant été divulgués, il est essentiel de vérifier si votre compte a été compromis et de prendre des mesures proactives pour garantir votre sécurité en ligne.

Pour protéger vos comptes, activez l'authentification à deux facteurs (2FA). Cette fonctionnalité de sécurité empêche les pirates d'accéder facilement à vos comptes en ligne. Elle nécessite une deuxième forme d'authentification, que ce soit via une application dédiée, un code envoyé sur votre téléphone, un mot de passe ou même une clé USB physique que vous devez approuver. Si vous ne l'avez pas encore activée, découvrez comment. Comment activer l'authentification à deux facteurs maintenantC’est une étape simple mais qui fait une grande différence dans la protection de vos informations personnelles.

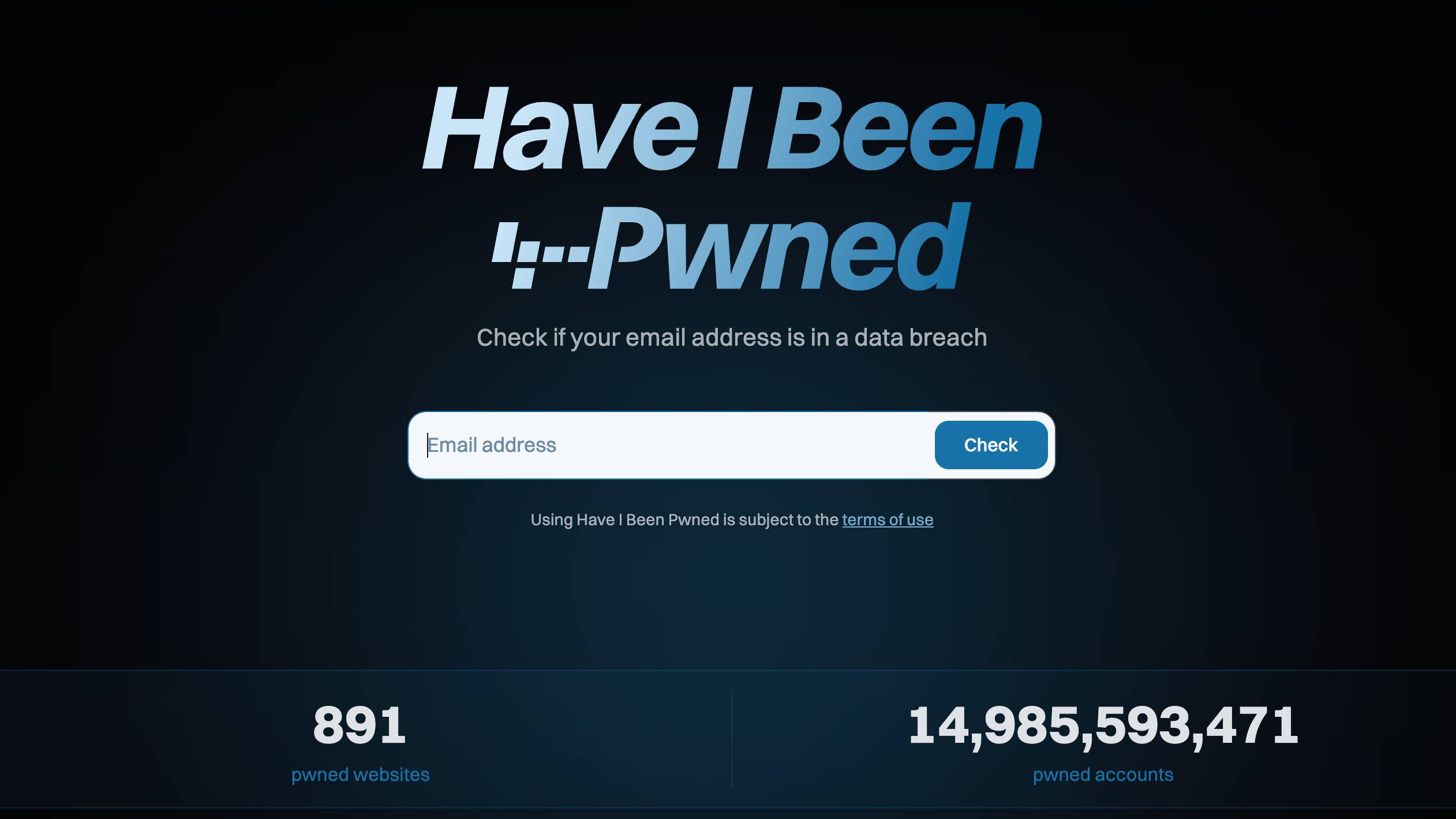

Deuxièmement, pour vérifier si vos identifiants de connexion ont été compromis, utilisez le site Web Ai-je été appelé? Pour vérifier si votre adresse e-mail a été piratée, contactez-nous immédiatement si vous êtes en danger. changer le mot de passe Changez votre mot de passe pour un mot de passe fort et unique, supprimez les comptes inutilisés et envisagez d'en utiliser un Le meilleur logiciel de gestion de mots de passe Pour sécuriser vos comptes en ligne, ces outils vous aident à créer des mots de passe forts et à les stocker en toute sécurité, réduisant ainsi considérablement le risque de piratage. N'oubliez pas : en matière de cybersécurité, mieux vaut prévenir que guérir.

Dernières mises à jour : tout ce qui est nouveau et important

Que faire lorsque vos données sont compromises

Savoir que vos données personnelles ont été divulguées et partagées entre des pirates informatiques est alarmant, mais il existe des mesures pratiques que vous pouvez prendre pour vous protéger et réduire les risques potentiels.

Tout d'abord, comme mentionné précédemment, veillez à modifier immédiatement les mots de passe de vos comptes et à utiliser des mots de passe forts et uniques pour chaque compte. Dans la mesure du possible, utilisez des clés d'accès pour plus de sécurité. Activez toujours l'authentification à deux ou plusieurs facteurs lorsque celle-ci est disponible pour renforcer la protection de vos comptes.

Comme pour toutes les violations de données, la principale menace reste l'hameçonnage et les escroqueries en ligne. Évitez de cliquer sur des liens ou de télécharger des pièces jointes provenant d'expéditeurs inconnus, car les pirates créent souvent de fausses pages pour voler vos identifiants, vos informations de carte bancaire et autres informations sensibles.

Ne cliquez jamais sur des liens, des pièces jointes, des fichiers ou Codes QR Messages inattendus de personnes inconnues. Méfiez-vous également des personnes sur les réseaux sociaux qui pourraient vous contacter pour vous proposer des offres ou vous demander de télécharger ou de cliquer sur des fichiers ou des pièces jointes. Si vous recevez un message semblant provenir d'une connaissance, vérifiez-le par vous-même, par exemple en l'appelant ou en lui envoyant un SMS.

Si vous n'êtes pas abonné à l'un des Meilleurs services de protection contre le vol d'identitéC'est peut-être le moment de vous renseigner. Vous pouvez également envisager d'ajouter des alertes de fraude à vos dossiers auprès des trois principales agences d'évaluation du crédit : Equifax, Experian et TransUnion, voire de geler votre crédit (même si cela pourrait rendre plus difficile l'obtention d'un prêt ou l'ouverture de nouveaux comptes).

Lorsque vous êtes connecté à Internet, assurez-vous d'en avoir un installé. Le meilleur logiciel antivirus Et maintenez-le à jour, car ces programmes incluent souvent un VPN, un gestionnaire de mots de passe, un navigateur sécurisé et d'autres outils de sécurité supplémentaires pour vous aider à rester en sécurité en ligne.

Une autre violation de données confirmée

Selon le rapport, plus de 160,000 2024 personnes ont été touchées par une cyberattaque en novembre XNUMX, au cours de laquelle des attaquants (apparemment membres du gang de rançongiciels Play) ont volé des données personnelles. La chaîne de restaurants américaine a envoyé des notifications aux personnes concernées.

Les violations de données sont en augmentation, et la récente fuite massive d'identifiants de connexion sur plusieurs plateformes démontre qu'il est temps de se protéger en ligne. Assurez-vous d'utiliser un VPN et un antivirus performants pour sécuriser vos comptes. Pour mieux protéger vos données et votre confidentialité, nous vous recommandons également de mettre à jour régulièrement vos mots de passe et d'utiliser des mots de passe forts et uniques pour chaque compte.

NordPass : « Les utilisateurs doivent être extrêmement prudents »

Augmentation des risques de sécurité : NordPass recommande aux utilisateurs d'être particulièrement vigilants face à la multiplication des violations et fuites de données. L'un des principaux risques liés aux violations massives de données est la facilité avec laquelle les cybercriminels peuvent accéder à plusieurs comptes, notamment ceux qui réutilisent les mots de passe.

Une enquête récente de NordPass a révélé que jusqu'à 62 % des Américains, 60 % des Britanniques et 50 % des Allemands admettent réutiliser des mots de passe sur leurs différents comptes en ligne, augmentant considérablement leur risque d'être piratés.

Dans ce contexte, Ignas Valancius, responsable de l'ingénierie chez NordPass, société de cybersécurité, a déclaré :

Les utilisateurs doivent être extrêmement prudents, car les informations divulguées dans les ensembles de données compromis ouvrent la voie à l'accès à pratiquement tous les services en ligne, de Facebook et Google à GitHub et Telegram. Même certaines plateformes gouvernementales ont été compromises.

« Je vous recommande de changer vos mots de passe immédiatement avant que des pirates informatiques ne s'introduisent dans vos comptes », a ajouté Valancius. « Il est essentiel d'agir vite, car des plateformes comme Google, Apple et Facebook sont des portes d'entrée vers toute votre vie numérique, surtout si vous stockez vos mots de passe dans vos navigateurs et n'utilisez pas l'authentification multifacteur (AMF) ni de clés d'accès. »

« Si les pirates informatiques peuvent obtenir votre mot de passe pour vos comptes Google, Apple ou Facebook, voler votre argent et votre identité pourrait être plus facile que de voler des bonbons à un enfant de trois ans », a-t-il conclu.

Fuite massive de données : pas aussi « nouvelle » qu'elle le paraît

Un rapport récent du site Web de cybersécurité indique que BleepingComputer La récente fuite de 16 milliards de mots de passe n’est pas en réalité une fuite complètement nouvelle, et il est probable que ces données circulent déjà depuis des années.

Ces données ont peut-être été collectées par des cybercriminels et des chercheurs en sécurité, puis rassemblées dans une base de données massive, apparue en ligne. Les collecteurs de données impliqués dans la collecte d'identifiants, tels que les noms d'utilisateur et les mots de passe, les ont probablement collectées sur une longue période, combinant diverses archives pour constituer cette base de données massive.

Bien que Cybernews ait déclaré que les données divulguées sont récentes et « pas simplement des données recyclées à partir d’anciennes fuites », il existe probablement un certain chevauchement entre les données.

Cependant, cette fuite a exposé de nombreuses informations d'identification, il est donc judicieux de sécuriser vos comptes, de changer vos mots de passe et de prendre toutes les précautions nécessaires pour assurer votre sécurité en ligne.

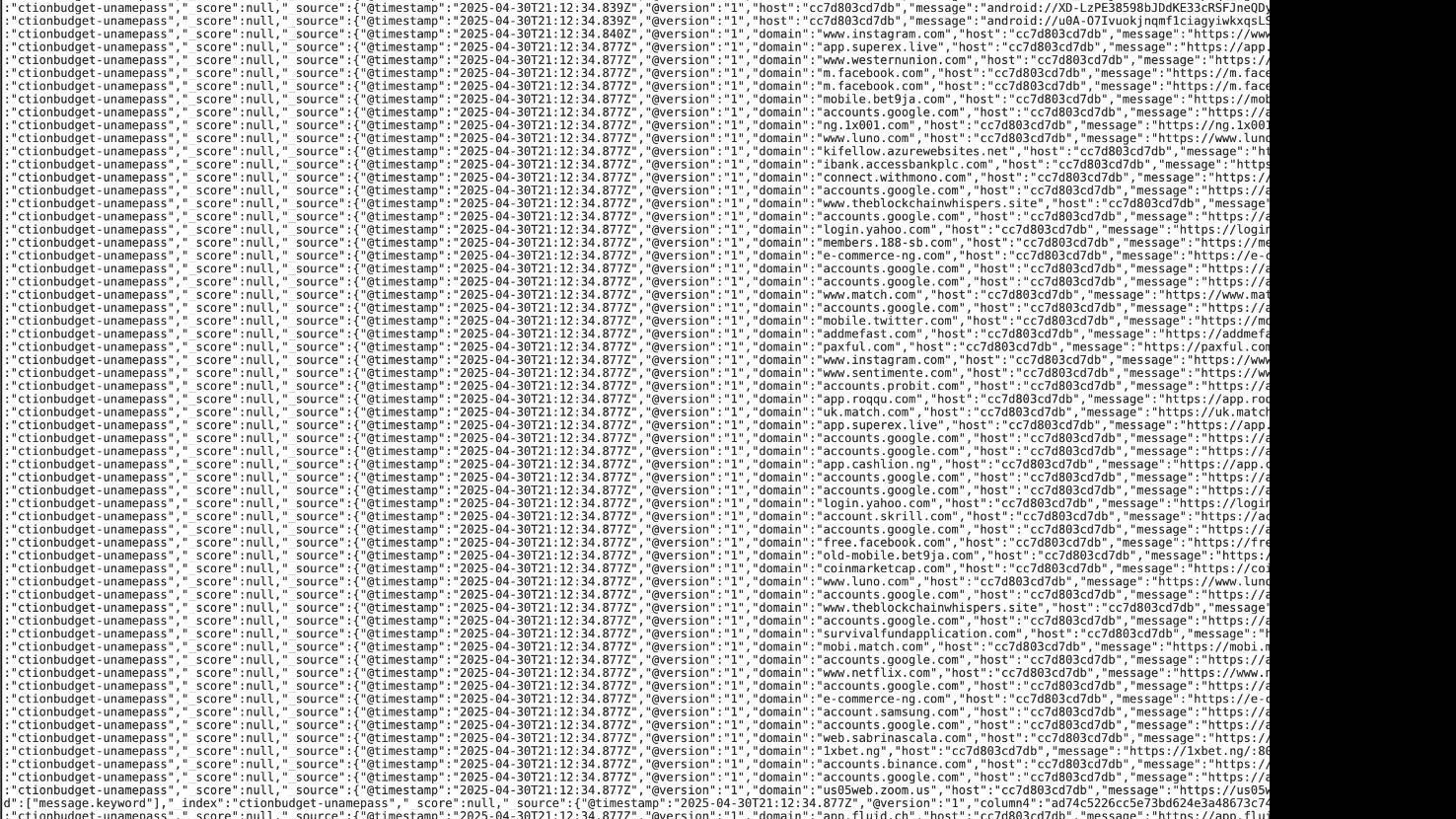

Mise à jour : Cybernews partage des ensembles de données avec Apple, Google, Facebook et Plus à partir d'URL

Après l'annonce de la récente violation de données, il était difficile de déterminer si les identifiants de connexion comprenaient des comptes Apple, Google, Facebook et autres. Cyberactualité J'ai maintenant partagé des captures d'écran des ensembles de données (sans inclure d'informations personnelles bien sûr).

Ces ensembles de données révèlent la présence d'URL pour Facebook, Google, GitHub, Zoom, Twitch et d'autres pages de connexion. Cependant, compte tenu de la quantité de données exposées, le nombre de plateformes affectées est incertain. Comme mentionné précédemment, il y a des raisons de penser que toutes les grandes plateformes ont été touchées par la faille.

Option de sécurité alternative : les clés d'accès

Face au risque croissant d'hameçonnage et de failles de sécurité ciblant les identifiants de connexion, de nombreuses entreprises leaders, dont Google, Apple et Microsoft, se tournent vers les clés d'accès comme alternative plus sécurisée. Ces clés réduisent le recours aux mots de passe traditionnels, souvent vulnérables au vol et à l'exploitation par les cybercriminels. Microsoft a récemment annoncé, dans une démarche audacieuse vers un avenir sans mot de passe, que la connexion sans mot de passe deviendrait la norme pour les nouveaux utilisateurs.

Dans ce contexte, Niall McConachie, directeur régional de la société, a déclaré : Yubico (le développeur de YubiKey) au Royaume-Uni et en Irlande, commentant les récents incidents de violation de données :

Comme le démontre cette fuite de données massive, les mots de passe ne suffisent plus à protéger nos données personnelles les plus importantes et à sécuriser notre présence en ligne. Si nous continuons à utiliser les mots de passe, les fuites de données massives continueront de se produire, et elles ne feront que s'aggraver.

« Alors que nous dépendons de plus en plus d’Internet pour les services critiques, les utilisateurs doivent choisir la méthode d’authentification la plus sécurisée pour garantir que leurs données sont entièrement protégées et ne risquent pas d’être consultées par des cybercriminels », ajoute McConachie.

Au lieu de s'appuyer sur des mots de passe ou une authentification multifacteur (AMF) obsolète pour sécuriser leurs comptes, les utilisateurs devraient être encouragés à protéger leurs comptes avec des clés d'accès matérielles, telles que des clés de sécurité physiques. Cela ajoute une couche de protection supplémentaire qui rend extrêmement difficile l'accès aux comptes par les pirates, même en cas de vol d'identifiants.

Suivez ces étapes pour vous protéger contre le piratage.

Les violations de données ne sont pas nouvelles, et l'un des membres de notre équipe a déjà été victime d'un piratage. L'incident était lié à la faille de sécurité d'Adobe, qui a divulgué une liste de 153 millions de noms d'utilisateur et de mots de passe en 2013.

Si vous êtes préoccupé par la violation de données de 16 milliards de dollars, vous pouvez consulter : Les meilleures mesures à prendre pour prévenir le piratage Et améliorez votre sécurité en ligne.

Les conseils de base incluent l’abonnement à un service. Ai-je été appelé?Évitez de réutiliser les mots de passe, supprimez les comptes inutilisés et assurez-vous que l’authentification à deux facteurs est activée.

Sommes-nous confrontés à une violation de données record ?

Nous avons déjà été témoins de violations de données majeures dans le passé, notamment la fuite RockYou2024 qui a exposé près de 10 milliards de mots de passe, y compris des données anciennes et nouvelles, ainsi que la précédente fuite RockYou2021 qui a commencé avec 8.4 milliards de mots de passe.

La Chine a récemment subi la plus grande fuite de données de son histoire, avec plus de 4 milliards de données d'utilisateurs exposées. Cette fuite concernait des données financières, des informations de comptes WeChat et Alipay, ainsi que des informations personnelles sensibles telles que des numéros d'identité, des dates de naissance, des numéros de téléphone et des données résidentielles.

Cette violation de données de 16 milliards de mots de passe est l'une des plus importantes de l'histoire, mais l'année dernière, nous avons signalé la violation massive « Mother of all Breaches (MOAB) », qui contenait 26 milliards d'enregistrements ou 13 téraoctets de données volées lors de fuites, de violations et de bases de données compromises précédentes.

Comment vous protéger contre les logiciels malveillants qui volent des informations

Étant donné que les voleurs d'informations sont la principale cause de violations de données à grande échelle, il est essentiel de savoir comment sécuriser votre ordinateur contre ce malware.

- Téléchargements fiables : Téléchargez des logiciels uniquement à partir de sites web et de sources légitimes et fiables. Évitez de télécharger des logiciels provenant de sources inconnues ou suspectes.

- Évitez les e-mails suspects : Ne cliquez jamais sur des liens ou des pièces jointes inattendus. Soyez attentif aux signes d'hameçonnage. Vérifiez toujours l'adresse de l'expéditeur et assurez-vous que le message semble authentique avant toute action.

- mise à jour du système: Que vous utilisiez un iPhone, un téléphone Android, un ordinateur portable Windows ou un MacBook, maintenez votre système à jour avec les derniers correctifs de sécurité pour rester en sécurité. Les mises à jour de sécurité incluent souvent des correctifs pour les vulnérabilités que les logiciels malveillants peuvent exploiter.

- Utiliser un VPN : Les VPN (réseaux privés virtuels) peuvent masquer votre identité en ligne, rendant ainsi difficile toute traque par des personnes malveillantes. Assurez-vous d'utiliser l'un des meilleurs VPN. Privilégiez un VPN jouissant d'une bonne réputation et d'une politique de confidentialité rigoureuse.

- Télécharger un logiciel antivirus : Cette mesure peut empêcher de nombreux types de logiciels malveillants, y compris les programmes connus pour voler des informations. Vous pouvez rechercher le meilleur logiciel antivirus pour votre système. Assurez-vous de le mettre à jour régulièrement pour disposer des dernières définitions de virus.

- Activer l'authentification à deux facteurs (2FA) : Si vos identifiants de connexion sont compromis suite à une violation de données, l'activation de l'authentification à deux facteurs rendra l'accès à vos comptes en ligne plus difficile pour les cybercriminels. Activez l'authentification à deux facteurs sur tous vos comptes importants, tels que vos e-mails, vos réseaux sociaux et vos comptes bancaires.

Les mots de passe d’Apple, de Google et de Facebook ont-ils été divulgués ?

Les ensembles de données contenant les identifiants de connexion exposés comprenaient des journaux récents et historiques de programmes furtifs. Comme le souligne Diachenko, « les identifiants que nous avons trouvés dans les journaux furtifs comprenaient des URL de connexion pour les pages de connexion d'Apple, de Facebook et de Google. » Cela signifie que les utilisateurs de ces services pourraient être vulnérables.

Plusieurs ensembles de données contenaient d'autres informations spécifiques. Par exemple, l'un d'eux, nommé Telegram, contenait 60 millions d'enregistrements, un autre, portant le nom de la Fédération de Russie, contenait 455 millions d'enregistrements, et l'un des ensembles de données comptant le plus grand nombre d'enregistrements (3.5 milliards) était censé être lié à la population lusophone, comme l'a rapporté Cybernews. Dans son rapportCes fuites massives soulèvent de sérieuses inquiétudes quant à la cybersécurité mondiale.

Cependant, de nombreux ensembles de données sont simplement intitulés « identifiants » et « identifiants », et contiennent une quantité considérable d'informations. Il est impossible de savoir quels services utilisent ces données, et compte tenu des milliards d'identifiants divulgués, il y a lieu de penser que les comptes sur toutes les plateformes en ligne sont menacés. Les utilisateurs doivent prendre des mesures immédiates pour protéger leurs comptes, notamment en changeant leurs mots de passe et en activant l'authentification à deux facteurs. Il est également essentiel de se méfier des e-mails et des liens suspects afin d'éviter d'être victime d'une tentative d'hameçonnage.

Google met en garde les utilisateurs : changer de mot de passe est essentiel pour protéger vos comptes.

Plus tôt ce mois-ci, Google a publié une enquête révélant une sensibilisation croissante aux risques de fraude aux États-Unis. Plus de 60 % des utilisateurs ont constaté une augmentation des fraudes au cours de l'année écoulée. Si de nombreux utilisateurs ont été victimes d'arnaques par SMS, 61 % ont déclaré avoir été ciblés par e-mail.

De plus, l'enquête indique qu'un tiers des personnes ayant constaté une augmentation de la fraude ont « personnellement subi une violation de données ». De plus, le FBI note également que la fraude en ligne a augmenté de 33 % au cours de l'année écoulée, avec un total de 16.6 milliards de dollars volés.

Suite à cette fuite de données, on pourrait observer une augmentation significative des escroqueries par hameçonnage ou des piratages de comptes. C'est pourquoi Google recommande aux utilisateurs de modifier leurs mots de passe et d'utiliser d'autres formes d'authentification, notamment les clés d'accès, pour une connexion plus sécurisée.

La violation de données n'a été révélée que « brièvement ».

Bien que cette violation soit décrite comme la plus importante de l'histoire, 16 milliards d'identifiants de connexion n'ont été exposés que « brièvement », selon les chercheurs de Rapport CybernewsCependant, cette période a été suffisante pour que les pirates informatiques puissent obtenir des informations et compromettre des comptes. Les experts en cybersécurité soulignent que même une courte exposition des données peut avoir de graves conséquences, telles que l'usurpation d'identité et la fraude financière.

Cybernews note que « le seul point positif est que tous les ensembles de données n'ont été exposés que pendant une brève période : suffisamment longtemps pour que les chercheurs les découvrent, mais pas assez longtemps pour savoir qui contrôlait ces énormes quantités de données. » Cela signifie que les dommages potentiels auraient pu être bien plus importants si l'exposition avait duré beaucoup plus longtemps.

De plus, la majorité des 30 jeux de données découverts étaient temporairement accessibles via Elasticsearch, un moteur de recherche gratuit et open source, ou via des « instances de stockage d'objets ». Elasticsearch, bien qu'étant un outil puissant, peut devenir vulnérable s'il est mal configuré, permettant un accès non autorisé à des données sensibles. Les experts soulignent l'importance de sécuriser correctement ces systèmes pour éviter que de tels incidents ne se reproduisent.

Le malware « Infostealer » est à l'origine du piratage

Selon certaines informations, la principale raison de l'exposition des identifiants de connexion est l'utilisation du logiciel malveillant « Infostealer ». Ce logiciel malveillant est spécialement conçu pour voler des données sensibles, telles que des mots de passe et des journaux de discussion, et les transmettre à des pirates.

L'expert en cybersécurité Diachenko note : « Ces fuites proviennent des journaux de divers programmes Infostealer. L'infrastructure back-end a très probablement été exposée. L'environnement Elasticsearch est une plateforme idéale pour interroger et analyser ces journaux. »

Un expert en cybersécurité donne son avis

Nous avons contacté Volodymyr Dyachenko, chercheur en sécurité et propriétaire du site Web SecurityDiscovery.com, pour s'enquérir de la récente violation de données, et nous a expliqué qu'il ne s'agissait pas seulement d'un seul programme espion, mais d'une variété de logiciels malveillants :

« Tout d'abord, la fuite n'avait pas une source unique », explique Diachenko. « Le problème ne réside pas seulement dans le nombre (même si c'est effrayant !), mais dans l'ampleur et la prévalence des infections par des logiciels malveillants voleurs de données de nos jours. »

Il ajoute : « Ce chiffre reflète le volume de données provenant de logiciels de vol d'informations divulguées publiquement depuis le début de l'année. Mon équipe et moi-même les avons observées dans des entrepôts de données non protégés, laissés par inadvertance. »

Il est connu que cette violation de données a été causée par divers programmes de vol d’informations, soulignant le besoin urgent de renforcer les mesures de cybersécurité pour protéger les données sensibles contre ces menaces en constante évolution.

Changez immédiatement vos mots de passe pour protéger vos comptes.

Avec la fuite des identifiants de connexion de 16 milliards de comptes, le risque de compromission de vos comptes augmente. Sans contrôle, des cybercriminels pourraient accéder à vos comptes et mener à des attaques de phishing, des vols d'identité, des rançongiciels et d'autres risques.

Pour éviter cela, changez immédiatement vos mots de passe, surtout si vous utilisez le même mot de passe pour plusieurs comptes. Il est recommandé d'utiliser mot de passe fort et complexe Combine les nombres et les symboles. Vous pouvez utiliser un outil. Compteur de force de mot de passe De PasswordMonster pour évaluer la force de votre mot de passe choisi.

Pour faciliter la gestion de vos mots de passe, nous vous recommandons d'utiliser l'un des meilleurs gestionnaires de mots de passe. Ces outils vous permettent de stocker et de sécuriser vos mots de passe, de saisir automatiquement les champs et de gérer les clés d'accès sur différents comptes, offrant ainsi une sécurité supplémentaire.

Comment vérifier si vous avez été affecté par un piratage ?

Le moyen le plus simple de savoir si votre adresse e-mail et votre mot de passe ont été affectés par cette violation massive de données est d’utiliser un site Web. Ai-je été appelé?Il s'agit d'un service gratuit qui collecte les données des piratages et peut également vous envoyer des alertes lorsque votre compte en ligne est compromis. Ce site est un outil essentiel pour détecter les fuites de données.

Le site vous avertira si votre e-mail a été compromis, et vous pourrez également vérifier si votre mot de passe a été compromis. Pwned Mots de passeCette fonctionnalité est particulièrement importante pour déterminer si vos mots de passe ont été compromis.

Vous pouvez effectuer une vérification manuelle directement sur le site, mais nous vous recommandons également d'utiliser un service Prévenez-moi Pour garantir que vos comptes ne seront pas affectés à l'avenir, ce service vous permet de recevoir des notifications automatiques si vos données sont compromises à l'avenir, vous offrant ainsi une couche de protection supplémentaire.

Que se passe-t-il maintenant ?

Des chercheurs en sécurité ont découvert ce qu'ils décrivent comme « l'une des plus importantes violations de données de l'histoire », portant sur plus de 16 milliards d'identifiants de connexion, dont des identifiants Apple. Selon un rapport de CyberactualitéCette quantité massive d’informations est contenue dans plusieurs ensembles de données qui ont été révélés depuis le début de l’année.

À ce jour, les chercheurs ont découvert 30 ensembles de données, chacun contenant jusqu'à 3.5 milliards d'enregistrements. Ces données couvrent un large éventail de données, des réseaux sociaux et des connexions VPN aux plateformes d'entreprise et de développement.

« Il ne s'agit pas d'une simple fuite, mais d'une exploitation massive », ont déclaré les chercheurs à Cybernews. Cette faille massive représente une menace importante pour les particuliers comme pour les organisations, nécessitant des mesures de sécurité immédiates pour protéger les comptes et les données sensibles. Il est essentiel de changer les mots de passe, d'activer l'authentification à deux facteurs lorsque cela est possible et de surveiller toute activité suspecte sur les différents comptes.

Les commentaires sont fermés.