Comment j'ai survécu à une attaque de phishing et à une application malveillante la semaine dernière

Quand tu écris quotidiennement sur le pire Fraudes en ligne Et comment les éviter, comme je le fais, devient facile à voir dans de nombreux exemples de la vie réelle.

Bien que ce soit une autre histoire lorsqu'il s'agit de vous dire à quoi faire attention lorsque des applications malveillantes se propagent comme une traînée de poudre, ou après Violation massive de donnéesC'est différent quand je vous le montre. C'est pourquoi j'ai commencé à prendre des captures d'écran de tentatives de piratage et de cyberattaques potentielles que je rencontre en ligne.

En tant que personne qui écrit sur les pirates informatiques depuis plus d'une décennie, j'ai vu toutes leurs astuces et méthodes pour vous inciter à cliquer sur Liens malveillants Ou bien, transmettez volontairement vos informations personnelles. Cette fois, au lieu de vous parler de la dernière cyberattaque, je vais vous raconter mes deux tentatives de piratage de leur interface la semaine dernière et vous expliquer précisément pourquoi je n'ai rien cliqué ni téléchargé.

Voici tout ce que vous devez savoir, ainsi que quelques conseils et astuces généraux que j'utilise pour assurer ma sécurité et celle de ma famille en ligne.

Ce n’est pas un email ordinaire, mais un piège.

Ayant une adresse e-mail professionnelle publique, je reçois une centaine d'e-mails par jour. Si beaucoup proviennent de contacts de confiance avec lesquels je travaille directement ou indirectement dans le cadre de mon travail, il arrive que des e-mails suspects parviennent à contourner les mesures de sécurité intégrées à ma boîte de réception.

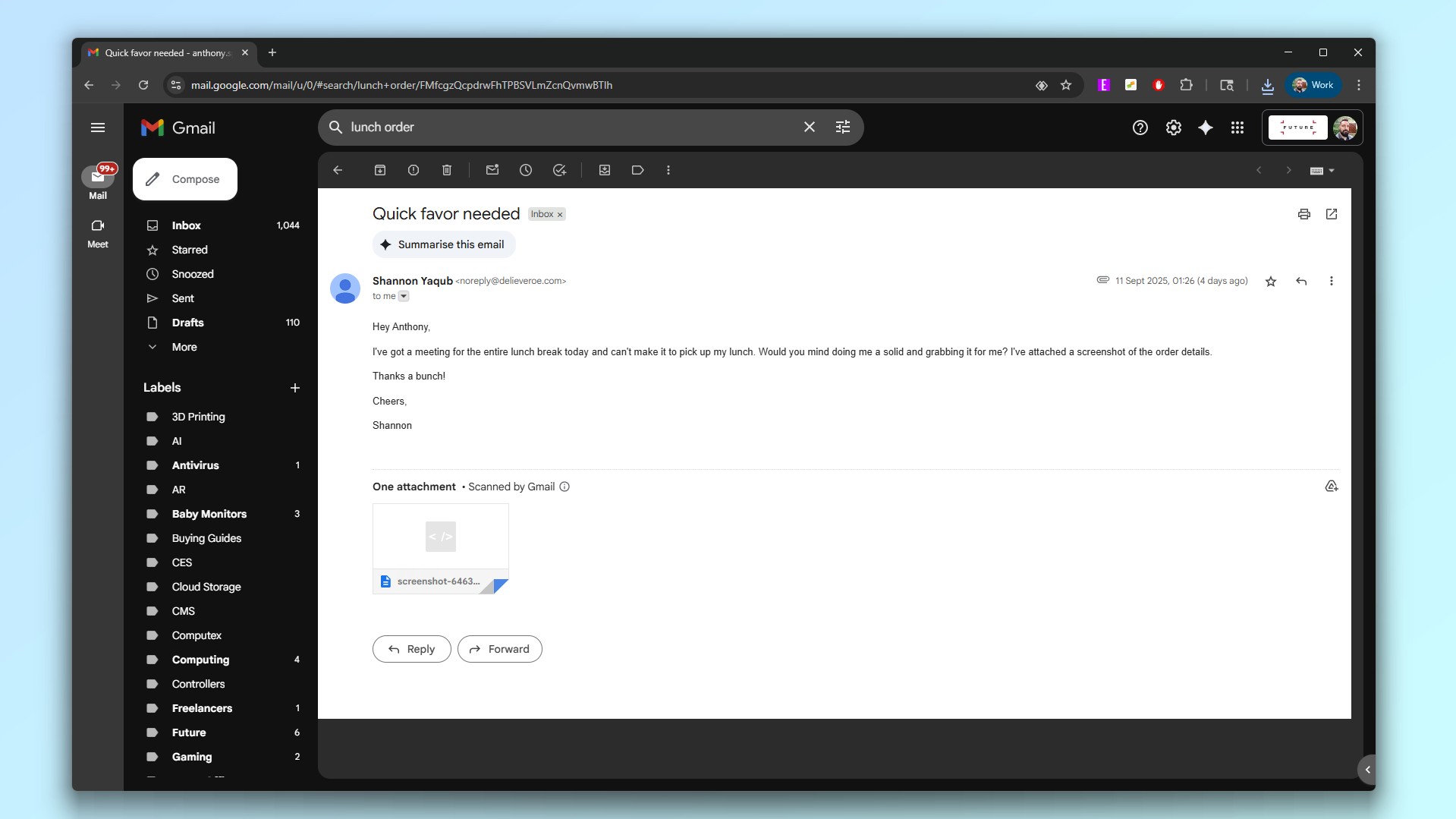

C'est exactement ce qui s'est passé avec l'e-mail ci-dessous. Cependant, j'ai remarqué presque immédiatement plusieurs signaux d'alarme. Les avez-vous également repérés ? Jetez-y un coup d'œil avant de lire mon explication pour voir si vous les avez tous repérés.

Bien que je n'aie pas reconnu le nom de l'expéditeur, ce qui avait déjà éveillé mes soupçons, j'ai cliqué sur la flèche ci-dessous pour vérifier son adresse e-mail. Au lieu d'être lié à son nom, l'e-mail ci-dessus utilise le nom d'une entreprise de livraison de repas populaire pour paraître plus crédible. Il y a cependant un problème : l'entreprise que l'escroc tente d'usurper est probablement Deliveroo, mais le nom dans l'objet est mal orthographié.

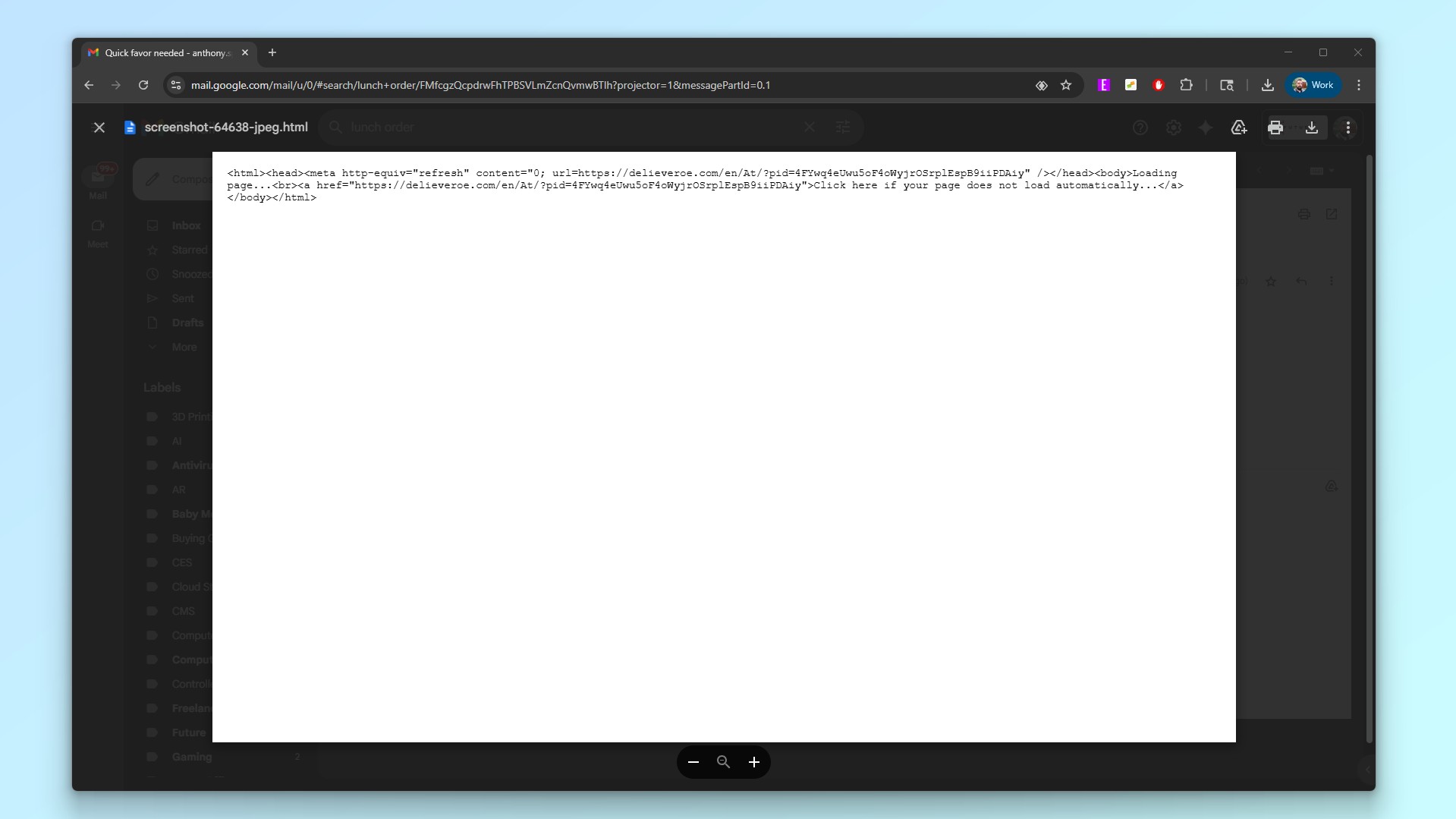

Pour m'aider à traiter sa demande, mon « collègue » a également joint une photo de sa demande à son courriel. Cependant, bien que le message indique « une capture d'écran jointe », cette pièce jointe n'est pas une image. Il s'agit d'un fichier HTML déguisé en image, avec le mot « capture d'écran » dans le nom du fichier pour le faire paraître légitime.

Je ne vous recommande pas de reproduire ce que j'ai fait, mais dans ce cas précis, j'ai cliqué sur l'aperçu pour vous donner une idée plus précise du code en pièce jointe. Comme vous pouvez le voir dans la capture d'écran ci-dessus, il pointe vers faux site Il se fait passer pour Deliveroo avec un texte indiquant le chargement de la page et qui apparaît lorsque vous y accédez. Ce faux site propose également un bouton indiquant : « Cliquez ici si votre page ne se charge pas automatiquement. »

Bien que je n'aie pas téléchargé ou tenté d'ouvrir cette pièce jointe, cliquer sur ce bouton sur la page vers laquelle elle essayait de me diriger m'aurait probablement amené à un site malveillant conçu pour infecter mon ordinateur avec un virus.

Cet e-mail présente toutes les caractéristiques d'une arnaque par hameçonnage : un sentiment d'urgence et une pièce jointe qui ne correspond pas à ce qu'elle prétend être. En fait, il ne manque que… Erreurs d'orthographe et de grammaireQuoi qu’il en soit, il s’agit d’un exemple typique d’e-mail de phishing, et si vous voyez quelque chose de similaire dans votre boîte de réception, évitez à tout prix d’y répondre ou de télécharger la pièce jointe en question.

Un logiciel malveillant se cache dans mon fil d'actualité

Avant même de travailler dans la cybersécurité, j'étais un lecteur assidu d'actualités. C'est pourquoi je consultais constamment Google Discover sur mon téléphone ou ma tablette à la recherche d'articles intéressants. Un jour, en faisant cela, je suis tombé sur une fausse histoire conçue pour me piéger et m'inciter à installer une application malveillante. Je m'explique.

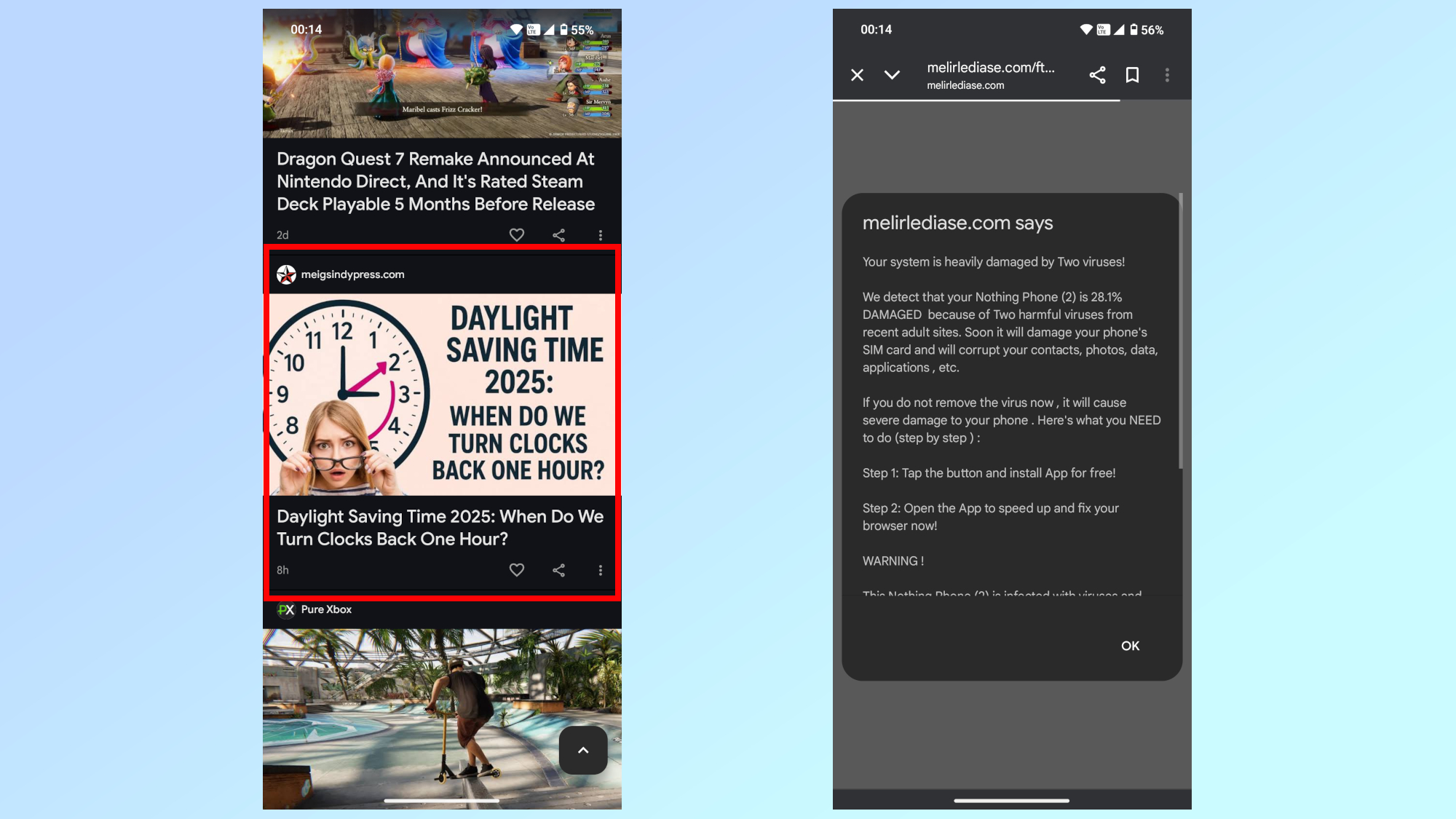

Même si je devrais le savoir, je ne suis toujours pas sûr de la date exacte de fin de l'heure d'été. C'est pourquoi, quand j'ai vu un article à ce sujet apparaître dans mon fil d'actualité, j'ai rapidement cliqué dessus.

Dans la capture d'écran ci-dessus, vous pouvez voir l'actualité sur laquelle j'ai cliqué à gauche et la fenêtre contextuelle qui m'a accueilli immédiatement à droite. Suite aux récents changements d'algorithme, Google Discover Plus propose des blogs personnels ainsi que des actualités provenant de sources fiables. Si cela est avantageux pour les petits médias et les créateurs, cela permet aussi aux cybercriminels de cibler plus facilement les lecteurs assidus comme moi.

Au lieu de savoir quand l'heure d'été prend fin cette année, j'ai vu une fenêtre contextuelle m'indiquant que mon Nothing Phone 2 était infecté non pas par un, mais par deux « virus malveillants ». Les cybercriminels à l'origine de cette fenêtre contextuelle malveillante sont allés plus loin en affirmant que ces prétendus virus provenaient de « sites pour adultes modernes ». Puis, pour me forcer à suivre leurs instructions, ils ont menacé de me voler ma carte SIM. OUI Les données de mon téléphone seront endommagées et mes contacts, photos, données, applications et Plus seront corrompus si je ne télécharge pas l'application en question.

Je n'ai pas fait défiler l'écran jusqu'en bas pour essayer de télécharger ce qui était probablement une application malveillante, mais voici ce qui se serait probablement passé si je l'avais fait. Au lieu de me rediriger vers le Google Play Store ou une autre boutique d'applications officielle, le lien en bas de ce message m'aurait redirigé vers un site tiers où je pouvais télécharger cette application au format . APKÀ partir de là, je devrai l'installer manuellement sur mon téléphone. Android le mien (qui est quelque chose dont on se débarrasse) Google Dans la prochaine version de Android). Pour accéder à toutes mes données, l'application a peut-être demandé un certain nombre de Autorisations inutiles Soit d'utiliser abusivement les services d'accès Android Ou pour télécharger une fausse mise à jour qui était en fait un malware dangereux ciblant les téléphones Android.

J'ai souvent été témoin de ce type d'attaque, mais c'est la première fois que je vois un faux article tentant de propager un logiciel malveillant apparaître dans mon fil d'actualité Google Discover. Ceci constitue un avertissement important sur la manière dont les pirates informatiques peuvent créer des blogs ou même acheter des espaces publicitaires pour attirer des victimes potentielles.

Comment me protéger des cyberattaques ?

Pour me protéger, ainsi que mes amis et ma famille, des cyberattaques, mon conseil le plus important est de ne pas se laisser submerger par ses émotions. Les pirates informatiques savent comment déclencher des réactions émotionnelles, essentielles pour attirer des utilisateurs peu méfiants vers les e-mails de phishing et autres arnaques.

C'est pourquoi je recommande toujours de rester calme lorsqu'on consulte sa boîte de réception ou ses messages. Qu'il s'agisse d'e-mails vous avertissant de violations de droits d'auteur ou de messages annonçant la suspension ou la fermeture prochaine de votre compte, les pirates informatiques souhaitent que vous agissiez rapidement et sans réfléchir. Ainsi, vous augmentez le risque d'erreur. Lorsque vous vous connectez à vos comptes en ligne sur un faux portail ou que vous soumettez des données personnelles sensibles et que vous réalisez que quelque chose ne va pas, il est trop tard.

C'est pourquoi il est important de prêter attention aux signes d'un e-mail ou d'un message d'hameçonnage lorsque vous consultez votre boîte de réception. Le message cherche-t-il à transmettre un sentiment d'urgence ? Contient-il des fautes d'orthographe et de grammaire ? Contient-il une pièce jointe ou un lien suspect ? Si la réponse est « oui », ces questions sont source d'inquiétude.

Ensuite, j'utilise l'un des Les meilleurs gestionnaires de mots de passe Non seulement pour m'aider à créer Mots de passe forts et uniques Pour tous mes comptes, mais aussi pour les stocker et les remplir automatiquement en toute sécurité si nécessaire. J'utilise également Le meilleur logiciel antivirus Sur mon ordinateur et un Meilleures applications antivirus pour Android Sur mon téléphone. Votre ordinateur est équipé d'un logiciel de sécurité intégré, que ce soit Windows Defender sur PC ou XProtect sur Mac, en plus de Google Play Protect Sur les téléphones Android, ils offrent une protection de base. Cependant, utiliser un antivirus payant offre souvent des avantages supplémentaires, tels que : VPN Pour protéger votre confidentialité en ligne, utilisez un navigateur sécurisé, utile lorsque vous effectuez des transactions bancaires en ligne ou traitez d’autres données sensibles.

En fin de compte, le plus important est de se tenir informé en permanence des dernières cyberattaques et arnaques. Les pirates informatiques disposent d'un large arsenal d'astuces et de techniques qu'ils réutilisent dans leurs attaques. C'est pourquoi il est essentiel de savoir repérer une arnaque, un faux e-mail ou un faux site web.

Ce ne sont que deux tentatives de piratage récentes que j'ai rencontrées, mais si vous souhaitez que j'en partage davantage et que j'explique comment elles fonctionnent, faites-le moi savoir dans les commentaires ci-dessous.

Les commentaires sont fermés.