Habitudes essentielles pour la protection des données et la cybersécurité : un guide pour protéger vos informations sensibles

Cette histoire est devenue familière. À l'été 2025, des violations de données ont touché de grandes entreprises, dont Google et TransUnionDes données clients provenant de dizaines de sources se sont retrouvées entre les mains de criminels.

Les pirates n'ont pas directement pénétré les systèmes centraux. Ils y ont accédé par un maillon faible d'une chaîne plus vaste. Telle est la réalité de notre monde numérique. Il ne peut y avoir de barrières infranchissables.

Une cybersécurité efficace repose sur des habitudes simples et cohérentes, ainsi que sur le fait de se rendre une cible difficile. Ainsi, lorsque les menaces inévitables surviennent, elles sont détectées, repoussées ou neutralisées avec un minimum de dommages.

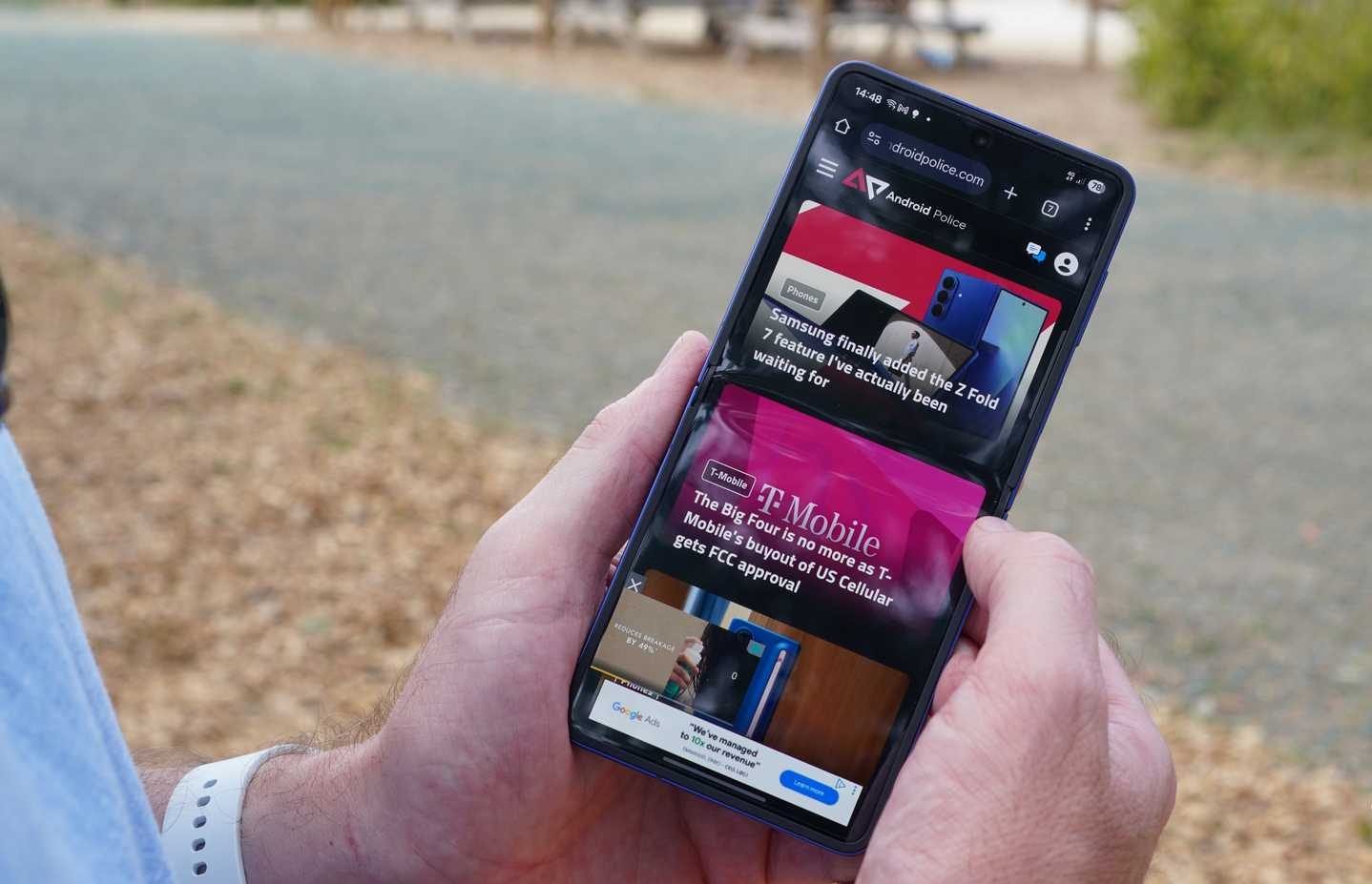

Je vais vous expliquer les 7 habitudes de cybersécurité qui constituent le cœur de mon système de défense sur Téléphone Android Et mon ordinateur.

7. Déjouez les pirates informatiques avec un gestionnaire de mots de passe et une authentification à deux facteurs.

Les données montrent Plus de 80 % des violations de données impliquent des mots de passe faibles, volés ou réutilisés. Les cybercriminels exploitent ce phénomène avec des attaques automatisées appelées « credential stuffing ».

Ils prennent de grandes listes de noms d'utilisateur et de mots de passe provenant d'une seule violation et les testent sur des milliers de sites jusqu'à ce que certains correspondent.

Même si tout le monde sait que réutiliser ses mots de passe est risqué, nous le faisons quand même. Le système attend de nous que nous nous souvenions de plus de 90 connexions uniques en moyenne, ce qui n'est pas possible.

Les gestionnaires de mots de passe sont des coffres-forts chiffrés qui résolvent ce problème. Ils génèrent des mots de passe longs et aléatoires, les stockent derrière un mot de passe principal unique et les intègrent automatiquement dans les applications et les sites web.

La configuration de l'authentification multifacteur (MFA) est la dernière étape pour sécuriser votre compte. Même si un pirate achète votre mot de passe sur le dark web, il est inutile sans le deuxième facteur.

6. Entraînez vos yeux à repérer les signaux d’alarme du phishing.

Les cybercriminels disposent d’un vocabulaire pour leurs tactiques de manipulation, mais elles se résument toutes à la tromperie.

L'hameçonnage se fait par e-mail, SMS et hameçonnage vocal par téléphone. Une nouvelle variante de hameçonnage vocal utilise l'intelligence artificielle.

Aujourd'hui, grâce à l'intelligence artificielle, quelques secondes d'un extrait audio publié sur les réseaux sociaux ou enregistré lors d'un discours public peuvent générer une version convaincante de votre voix. Une personne se faisant passer pour un proche pourrait vous appeler, déclarer un accident ou une arrestation et exiger immédiatement de l'argent.

Heureusement, les signes avant-coureurs sont souvent similaires si vous vous entraînez à les repérer.

Les escrocs cherchent à vous faire paniquer plutôt qu'à vous faire réfléchir. Ils utilisent des phrases comme « Votre compte va être suspendu », « Activité suspecte détectée » ou « Agissez maintenant pour éviter une amende ».

Bien que l'IA rende les escroqueries plus sophistiquées, beaucoup contiennent encore des fautes de frappe évidentes ou une formulation bâclée que l'équipe de communication d'une entreprise réputée n'autoriserait pas.

Avant de cliquer, passez la souris sur un lien pour afficher l'URL de destination en bas de votre navigateur. Sur un appareil mobile, vous pouvez généralement appuyer longuement sur le lien pour en afficher un aperçu.

Recherchez les fautes de frappe dans l'adresse e-mail de l'expéditeur, par exemple support@micros0ft.com.

Les pièces jointes inattendues sont un signe avant-coureur. Les entreprises sérieuses envoient rarement des factures ou des rapports de sécurité non sollicités.

Ces pièces jointes cachent souvent MalwareEn cas de doute, consultez directement le site officiel. Ne cliquez jamais sur un lien, ne téléchargez jamais une pièce jointe et n'appelez jamais un numéro provenant d'un message suspect.

5. Pratiquez la navigation et les clics conscients.

Votre navigateur est votre fenêtre principale sur Internet, et une connaissance de base permet de le sécuriser.

Recherchez toujours le cadenas. L'icône de cadenas et «https://"Au début du titre, il y a une connexion cryptée.

HTTPS chiffre les données pendant la transmission, contrairement à HTTP. Ceci est particulièrement important sur les réseaux Wi-Fi publics, où les écoutes clandestines sont faciles.

Méfiez-vous des fenêtres pop-up agressives et des téléchargements inattendus. Les scarewares utilisent de fausses alertes virales pour promouvoir une solution contre les logiciels malveillants ou indésirables. Les entreprises de sécurité sérieuses ne signalent pas les infections via les fenêtres pop-up des navigateurs.

Enfin, soyez prudent avec les raccourcisseurs d'URL. Des services comme Bitly et TinyURL peuvent masquer la véritable destination d'un lien. Ils sont donc très prisés des escrocs qui cherchent à dissimuler un site malveillant derrière un lien apparemment innocent.

Lorsque vous recevez un lien raccourci provenant d'une source à laquelle vous ne faites pas entièrement confiance, utilisez un site Web d'extension de liens (par exemple, unshorten.it) pour voir où il mène avant de cliquer.

4. Gardez votre connexion sécurisée, à la maison et en déplacement

Les réseaux Wi-Fi publics des cafés, des aéroports et des hôtels sont risqués. Ces réseaux sont ouverts et souvent non chiffrés, ce qui en fait des cibles faciles.

Une tactique courante consiste à

attaques L'homme du milieu, où un criminel sur le même réseau intercepte le trafic entre votre appareil et Internet.

Un autre danger est Attaque du jumeau maléfique, où un pirate crée un faux point d'accès avec un nom d'apparence légitime et capture votre trafic.

Utilisez toujours un réseau privé virtuel (VPN) sur les réseaux Wi-Fi publics. Il crée un tunnel chiffré pour votre trafic. Avec un VPN fiable, les personnes connectées au même réseau ne peuvent pas lire vos données ni voir où elles vont.

Votre réseau domestique doit également être protégé. Commencez par modifier les mots de passe Wi-Fi et les paramètres administrateur par défaut de votre routeur. Les routeurs sont souvent équipés d'identifiants par défaut tels que « admin » et « password ». Les laisser inchangés rend votre réseau facile à pirater.

3. Contrôlez votre empreinte numérique étape par étape

Les escrocs peuvent exploiter chaque information que vous partagez sur les réseaux sociaux. Le nom et la ville de votre animal répondent souvent à des questions de sécurité courantes.

Les cybercriminels excellent dans l'ingénierie sociale. Ils utilisent ces informations pour gagner votre confiance, vous manipuler et élaborer des stratégies. Attaques d'hameçonnage Convaincant.

Publier des photos de vacances en temps réel indique que votre maison est vide. Des géolocalisations répétées dans votre café ou salle de sport préférés créent une carte prévisible de votre routine.

Considérez vos informations personnelles comme un bien précieux. Vérifiez vos paramètres de confidentialité sur tous vos comptes de réseaux sociaux et définissez la visibilité de votre profil sur « Privé » ou « Amis uniquement ».

Enfin, prenez l’habitude de partager vos superbes photos de vacances une fois rentré chez vous en toute sécurité.

2. Les sauvegardes vous aident à récupérer rapidement en cas de catastrophe.

Considérez les sauvegardes de données comme une assurance. Elles constituent votre principale défense contre les menaces. Ransomware, qui crypte vos fichiers et exige un paiement.

Les sauvegardes sont également utiles en cas de panne, de perte ou de vol d'un appareil. En cas de rançongiciel, une sauvegarde propre et à jour vous permet une récupération rapide. Effacez l'appareil infecté et restaurez-le à partir de la sauvegarde.

Automatisez les sauvegardes. L'objectif est de les configurer et de les oublier. Utilisez la sauvegarde cloud intégrée à vos appareils. Sur votre iPhone ou iPad, activez la sauvegarde iCloud dans les Réglages.

Sur Android, assurez-vous que la sauvegarde Google One ou Google Drive est activée.

Utilisez un service de sauvegarde cloud ou des outils intégrés comme Time Machine (sur Mac) ou l'historique des fichiers (sur Windows) sur votre appareil avec un disque dur externe.

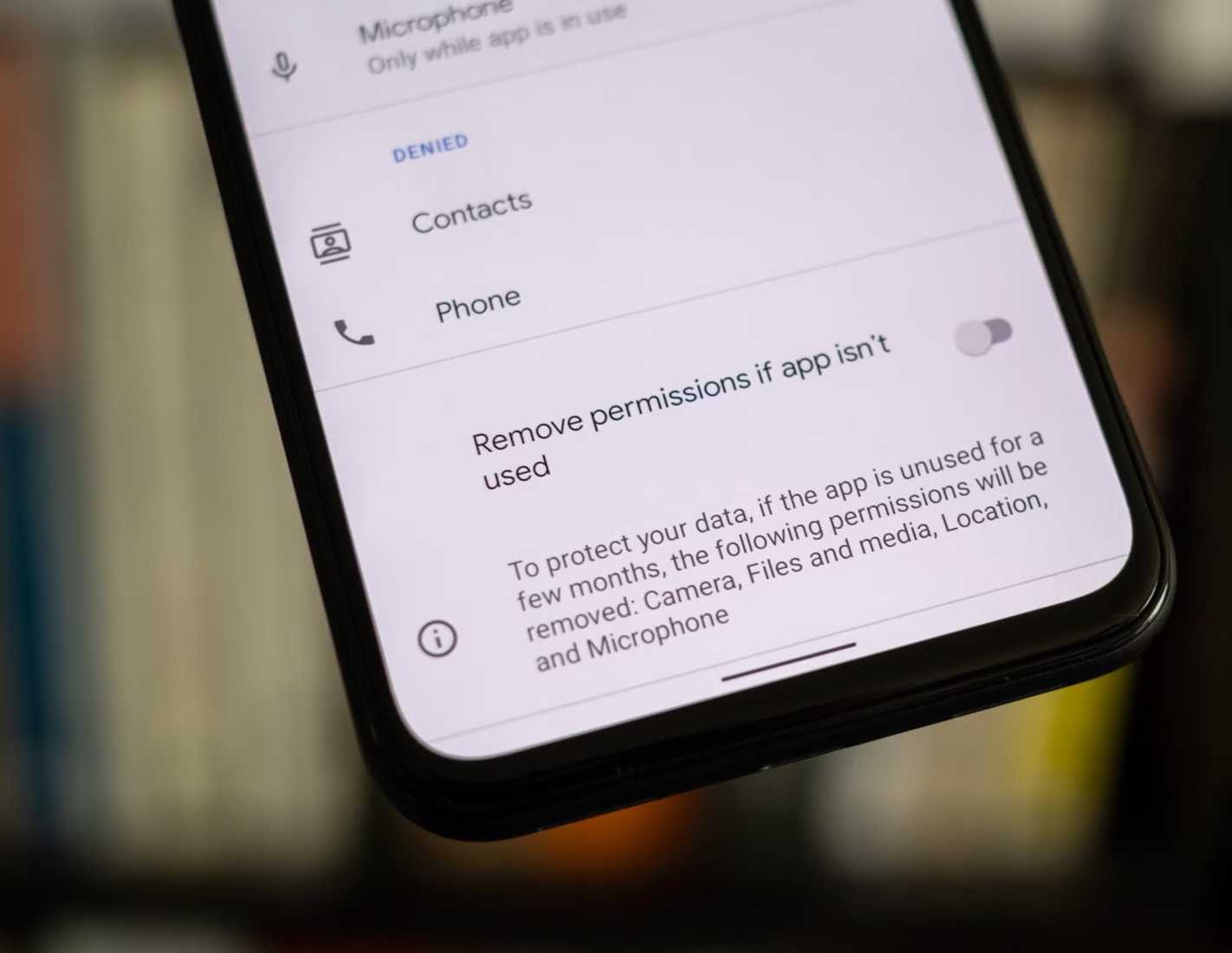

1. Suivez la règle du « moindre privilège » pour les candidatures.

Chaque application que vous installez demande l'accès à vos données et aux composants de votre appareil (contacts, localisation, appareil photo, microphone).

Suivez la règle du moindre privilège. Accordez à chaque application uniquement l'accès dont elle a besoin. L'application Plans n'a besoin de votre position que lorsqu'elle est utilisée. application de retouche photo Il a besoin de vos photos, pas de vos contacts ou de votre microphone.

Des autorisations excessives créent des risques pour la confidentialité et la sécurité.

Certaines applications collectent des données à des fins publicitaires. Si une application est piratée et accède à votre microphone, elle pourrait écouter vos conversations.

Isoler, enquêter, fortifier

Si vous pensez qu’un compte a été compromis, agissez rapidement avec une réponse ciblée en trois étapes.

Commencez par isoler la faille. Modifiez immédiatement le mot de passe du compte concerné. S'il s'agit d'un compte financier, contactez votre banque ou l'émetteur de votre carte pour signaler toute suspicion de fraude et demander le gel du compte.

Ensuite, investiguez. Vérifiez si d'autres comptes importants ont été utilisés sans autorisation, surtout si vous avez utilisé le même mot de passe compromis. Effectuez une analyse complète de votre ordinateur pour détecter les logiciels malveillants, y compris les enregistreurs de frappe.

Enfin, fortifiez vos défenses. Configurer l'authentification à deux facteurs (MFA) Concernant le compte compromis et les autres comptes importants dont vous manquez, profitez de cet incident pour revoir et renforcer vos habitudes de sécurité.

Les commentaires sont fermés.