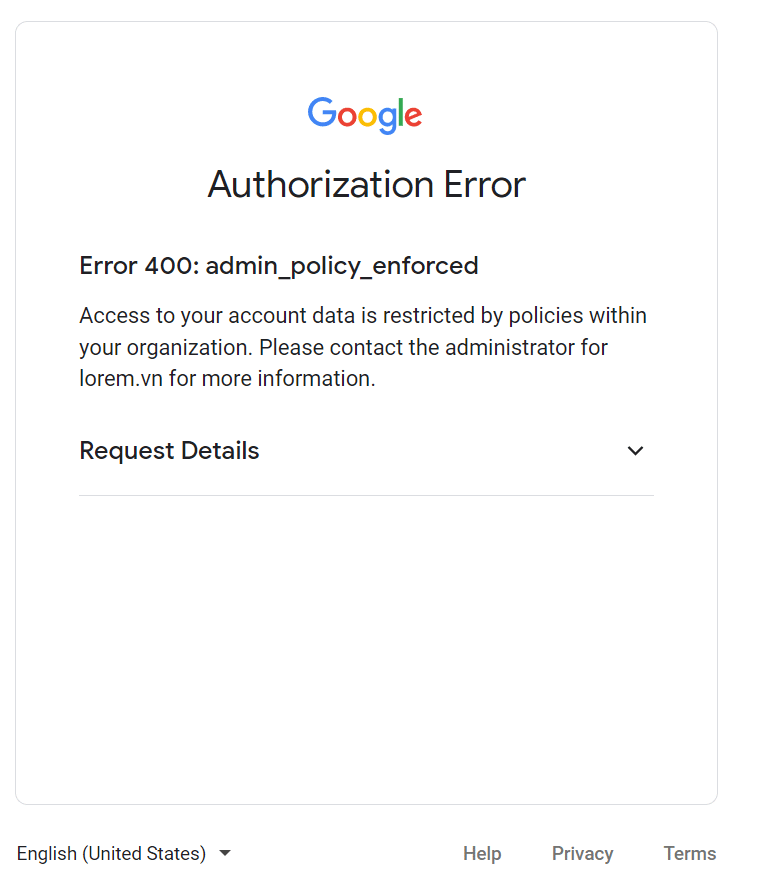

Comment corriger l'erreur 400 admin_policy_enforced dans Google Workspace ?

l'erreur apparaît « 400 admin_policy_enforced » Lorsqu'un administrateur Google Workspace bloque ou restreint intentionnellement l'accès à certaines applications ou données tierces, il empêche les utilisateurs de Login ou Partager des informationsIl ne s'agit pas d'un dysfonctionnement, mais plutôt d'une mesure de sécurité délibérée qui reflète les politiques spécifiques de l'organisation.

Peut Perturbe le flux de travail Cela engendre des problèmes de productivité, notamment lorsque des outils de travail essentiels sont concernés. Cette erreur se produit souvent lors de la tentative de connexion. Applications Par exemple, Slack, Zoom ou Asana, ce qui entraîne un échec d'autorisation et un refus d'accès.

Plusieurs raisons courantes peuvent expliquer cette erreur, notamment :

- restrictions administratives – Applications ou fonctionnalités bloquées par l’administrateur de l’espace de travail.

- Applications tierces non fiables - Outils dont l'utilisation n'est pas approuvée au sein de votre organisation.

- Règles strictes pour le partage des données Des politiques qui limitent la manière dont les données sont consultées ou partagées.

- Désactiver l'accès à l'API – Empêcher les applications de contacter les utilisateurs appartenant à des groupes restreints.

- Inscrivez-vous pour une protection avancée Les comptes participant à ce programme ou signalés comme suspects peuvent faire l'objet de contrôles d'accès plus stricts.

- عوامل إضافية Absence d'authentification multifactorielle (MFA), URL bloquées, tentatives d'autorisation par des non-super-administrateurs, restrictions de licence ou conflits de noms d'utilisateur.

Passons maintenant aux solutions qui peuvent vous aider à résoudre ce problème.

1. Ajoutez l'application bloquée à la liste blanche dans l'interface d'administration Google.

Dans la plupart des cas, cette erreur se produit parce que l'application que vous essayez d'utiliser ne figure pas sur la liste blanche. Contrôles API Pour votre organisation. Modifier les paramètres d'accès de cette application résout généralement le problème.

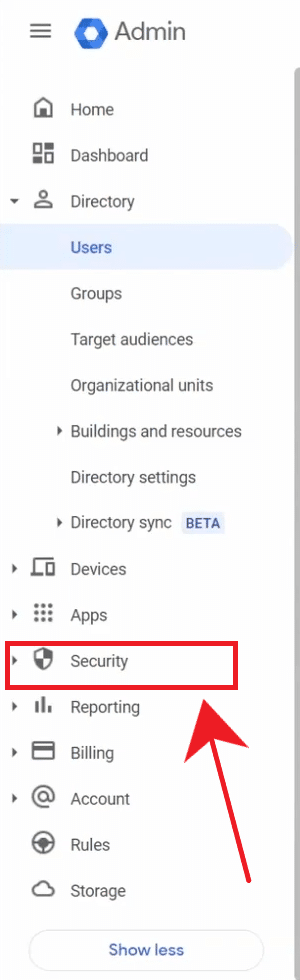

- Connectez-vous à Console d'administration Google En tant que super-officiel.

- Aller à الأمان > Contrôle d'accès et des données > Contrôles API.

- Cliquez Gestion de l'accès aux applications tierces.

- Repérez l'application bloquée dans la liste. Si elle n'est pas visible, utilisez l'option "Ajouter une application" Pour effectuer une recherche par ID client OAuth.

- Sélectionnez l'application et modifiez son statut en Fiable.

- Cliquez Sauvegarder.

En faisant explicitement confiance à l'application, vous contournez le blocage par défaut qui a provoqué l'apparition de l'erreur 400 admin_policy_enforced.

2. Utilisez un compte de service disposant d'une autorisation au niveau du domaine.

Si le problème affecte les processus d'automatisation ou d'intégration (tels que les scripts ou les services back-end), alors Compte de service Il peut contourner l'approbation OAuth au niveau de l'utilisateur tout en restant pleinement conforme aux politiques de l'entreprise.

Ce compte fonctionne sous une identité gérée de manière centralisée, garantissant un accès sécurisé et conforme aux politiques à l'API de l'application sans activer les restrictions de connexion.

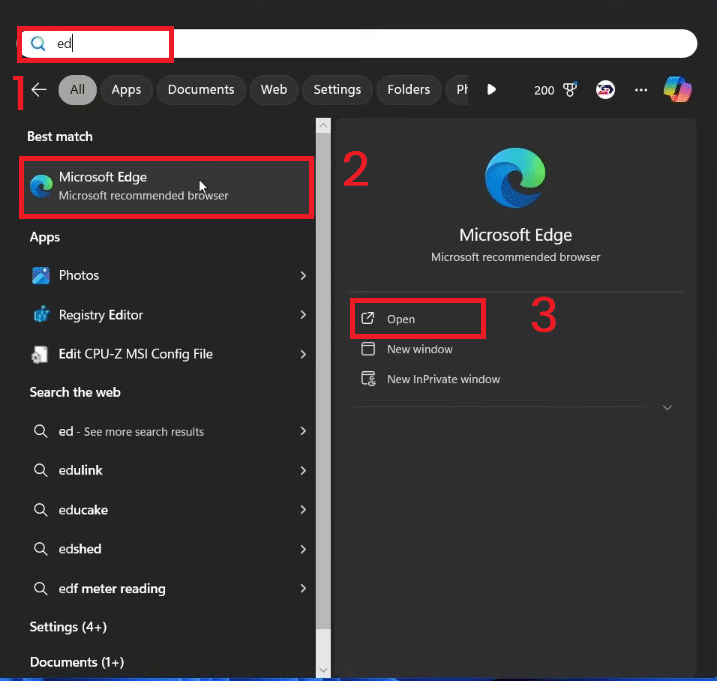

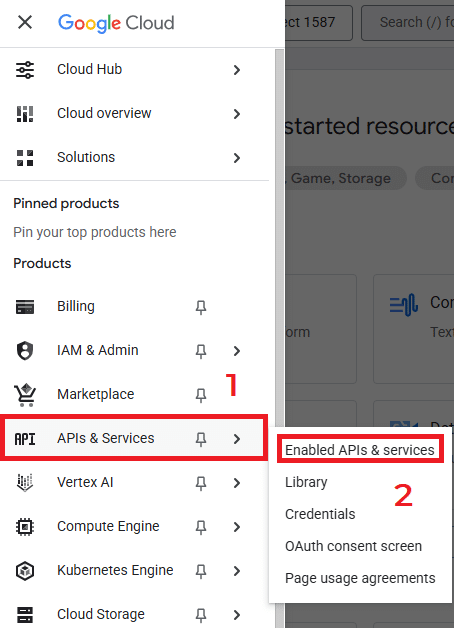

- Connectez-vous à Google Cloud Console En tant que fonctionnaire.

- Choisissez un projet existant ou créez-en un nouveau.

- Activez les interfaces de programmation d'applications (API) requises dans API et services > API et services activés (Par exemple : SDK d’administration, API Gmail, API Calendrier, API Drive).

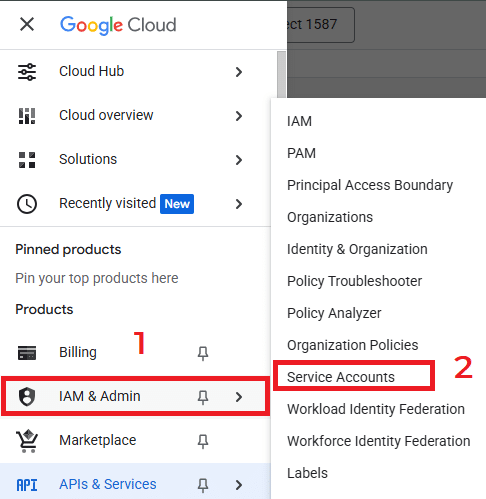

- Aller à GIA et administration > les Comptes de service Un nouveau compte de service a été créé.

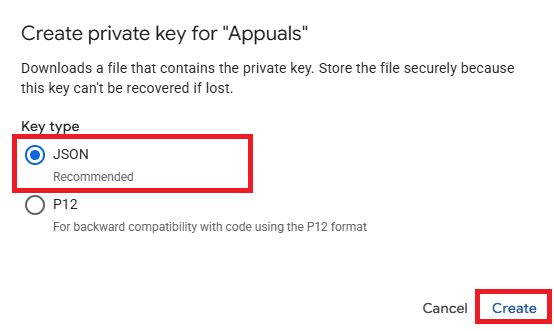

- un acte délégation au niveau du domaine Pour le compte et créer Clé JSON.

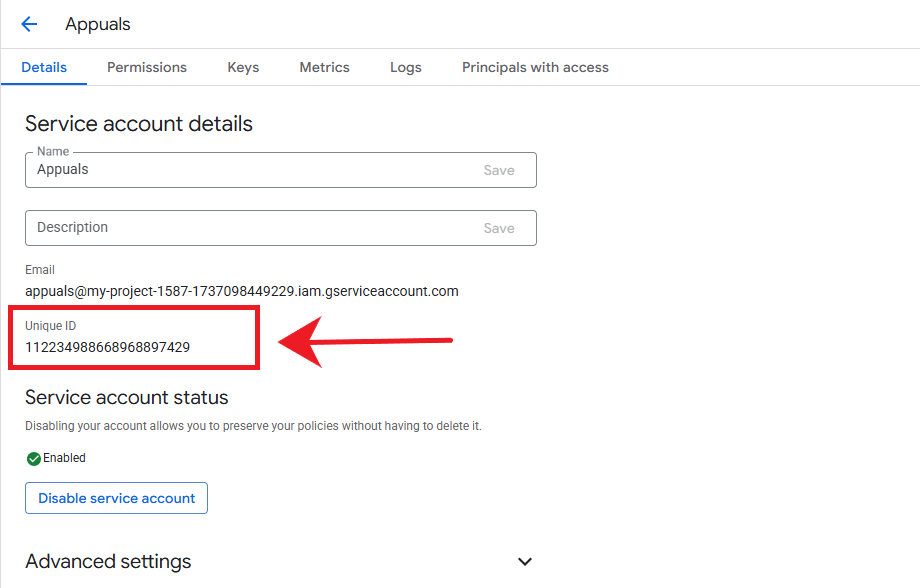

- Copie Identifiant unique Pour le compte de service.

- Dans la console d'administration, accédez à الأمان > Contrôles API > Gestion de la délégation au niveau du domaine Ajoutez un nouveau client en utilisant l'identifiant copié.

- œil Domaines OAuth requis et cliquez sur Autorisation.

Avertissement: N’accordez que les autorisations minimales requises pour votre cas d’utilisation et protégez votre clé JSON. Les comptes de service compromis peuvent exposer des données sensibles.

3. Désactiver l'accès via IMAP/POP

Si d'anciens programmes de messagerie tentent d'établir des connexions non autorisées, cela peut également provoquer cette erreur. La désactivation d'IMAP/POP garantit que seules les méthodes autorisées (telles que l'application web Gmail ou les clients OAuth autorisés) peuvent se connecter à votre compte.

- Connectez-vous à Google Admin En tant que fonctionnaire.

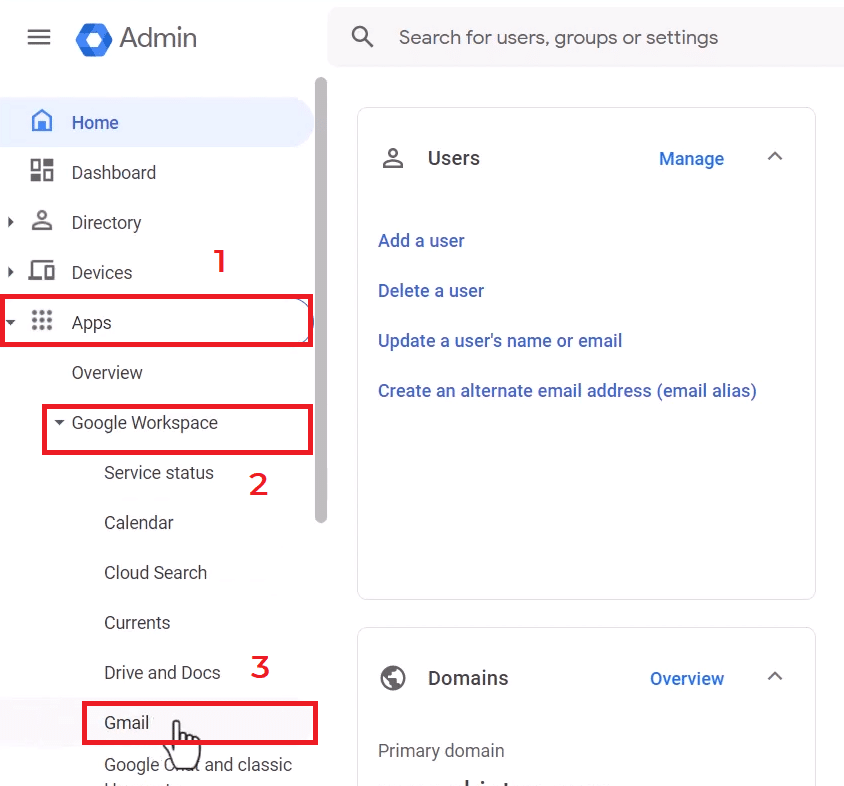

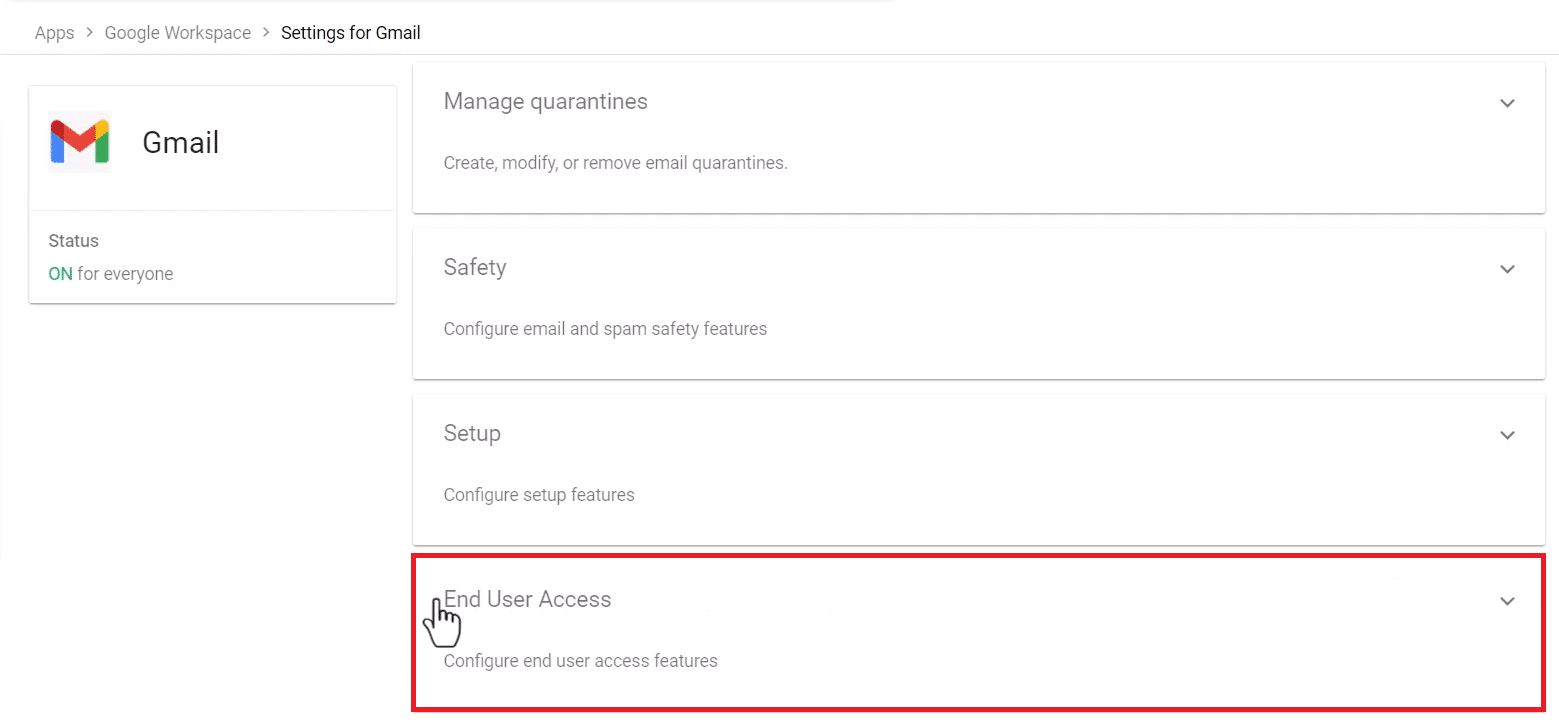

- Aller à Les applications > Espace de travail Google > Gmail.

- Développer Accès de l'utilisateur final Cliquez sur l'icône en forme de crayon à côté des paramètres POP/IMAP.

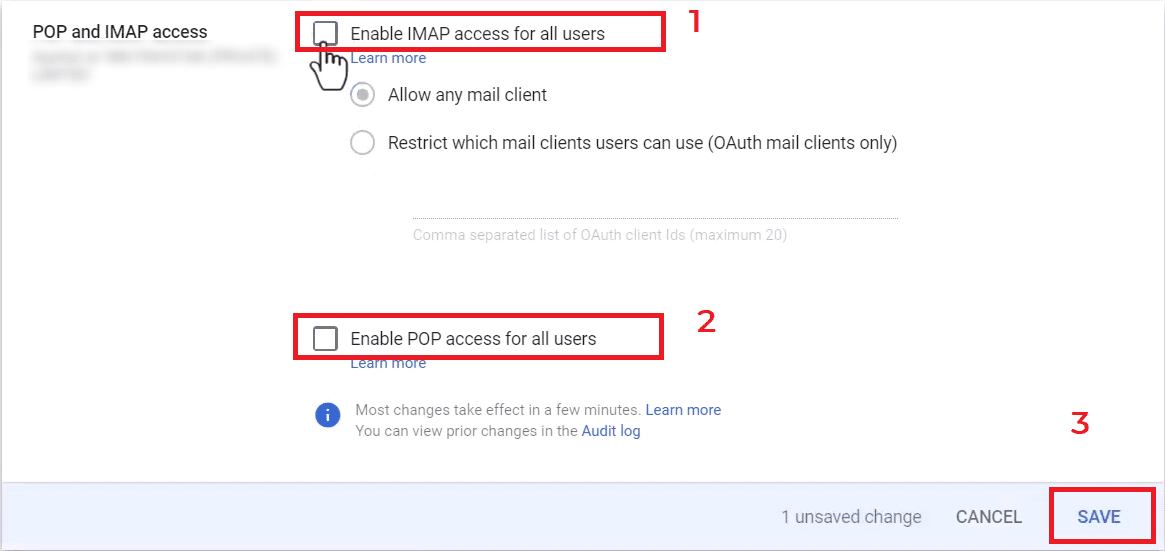

- Désélectionner ... Arrivée POP وAccès IMAP.

- Cliquez Sauvegarder.

Important: Veuillez informer les utilisateurs avant d'appliquer cette modification. Celle-ci désactivera l'accès aux programmes de messagerie tels qu'Outlook et Thunderbird qui utilisent le protocole IMAP/POP.

4. Contactez l'assistance Google Workspace

Si aucune des solutions ci-dessus ne fonctionne, contactez l'assistance. Espace de travail GoogleFournissez-leur les éléments suivants :

- Message d'erreur complet et horodatage

- ID client OAuth ou nom de l'application

- Des modifications récentes ont-elles été apportées aux contrôles de sécurité ou à l'API ?

Ils peuvent examiner les politiques de votre organisation et vous aider à mettre en œuvre les changements appropriés.

Les commentaires sont fermés.