Guide du protocole STP (Branching Tree Protocol) : Concept et fonctionnement

Dans une infrastructure réseau, une boucle se produit lorsque des paquets de données sont constamment acheminés entre deux ou plusieurs périphériques réseau sans atteindre leur destination. Cette situation résulte de la présence de chemins redondants ou multiples entre les périphériques, ce qui entraîne un parcours infini des paquets en boucle.

Les boucles de réseau peuvent perturber gravement les performances du réseau, entraînant des ralentissements ou des blocages, une congestion accrue, voire des pannes. Il est donc essentiel de les prévenir pour garantir un réseau stable et performant.

Les boucles de réseau peuvent se produire pour diverses raisons ; voici quelques exemples :

- Contacts fréquents : Les communications répétées entre les périphériques réseau, tels que les commutateurs ou les routeurs, peuvent provoquer des boucles de réseau en permettant aux paquets de circuler par plusieurs chemins, ce qui entraîne une congestion et la formation de boucles.

- Périphériques réseau mal configurés : Une configuration incorrecte des périphériques réseau peut engendrer des boucles. Par exemple, si deux ports de commutateur sont configurés par erreur sur le même VLAN, les paquets peuvent être redirigés entre eux, créant ainsi une boucle.

- Problèmes de conception de réseau : Une mauvaise conception du réseau peut engendrer des boucles. L'ajout de liens redondants à un réseau mal conçu pour la redondance peut également conduire à de telles boucles.

- الخطأ البشري: Les erreurs humaines peuvent également provoquer des boucles de réseau en raison d'erreurs commises lors de la configuration ou de la modification des périphériques ou des câbles réseau.

Voyons comment prévenir les boucles de réseau et surmonter les problèmes de réseau associés.

Protocole d'arbre d'espacement (STP)

Le protocole STP (Spacing Tree Protocol) est une méthode largement utilisée et efficace pour prévenir les boucles de réseau. Il contribue à éviter ces boucles en surveillant activement la topologie du réseau et en bloquant sélectivement les liens dupliqués. Ceci garantit qu'il n'existe qu'un seul chemin actif entre deux périphériques réseau. De cette manière, le protocole STP contribue à prévenir les tempêtes de diffusion et la congestion du réseau qui peuvent résulter de boucles. Bien qu'il existe d'autres méthodes pour prévenir les boucles de réseau, le protocole STP est une solution robuste et fiable. Il est pris en charge par la plupart des périphériques réseau et largement déployé dans les réseaux d'entreprise.

Comment fonctionne le STP ?

Le protocole STP détermine quelles interfaces doivent autoriser le trafic, et les autres sont placées en mode blocage. STP utilise trois critères pour déterminer si une interface doit être placée en mode de transit :

- Choisir le pont radical

- Sélection du port racine

- Sélection du port attribué et du port non attribué

1. Sélection du pont racine.

Dans un réseau comportant plusieurs commutateurs, l'un d'eux est élu pont racine et devient ainsi le point central du réseau. Ce pont racine est sélectionné par un processus d'élection basé sur les identifiants de pont des commutateurs du réseau. Un identifiant de pont est un identifiant unique attribué à chaque commutateur et calculé en combinant une valeur de priorité et une adresse. MAC Pour le convertisseur.

Lors de la première activation du protocole STP (Branching Tree Protocol) sur un commutateur, celui-ci se considère comme le pont racine et diffuse des messages BPDU (Bridge Protocol Data Module) aux autres commutateurs. Chaque commutateur recevant un message BPDU compare l'identifiant du pont émetteur avec le sien. Le commutateur ayant l'identifiant le plus bas est sélectionné comme pont racine, et tous les autres commutateurs ajustent leur configuration STP en conséquence.

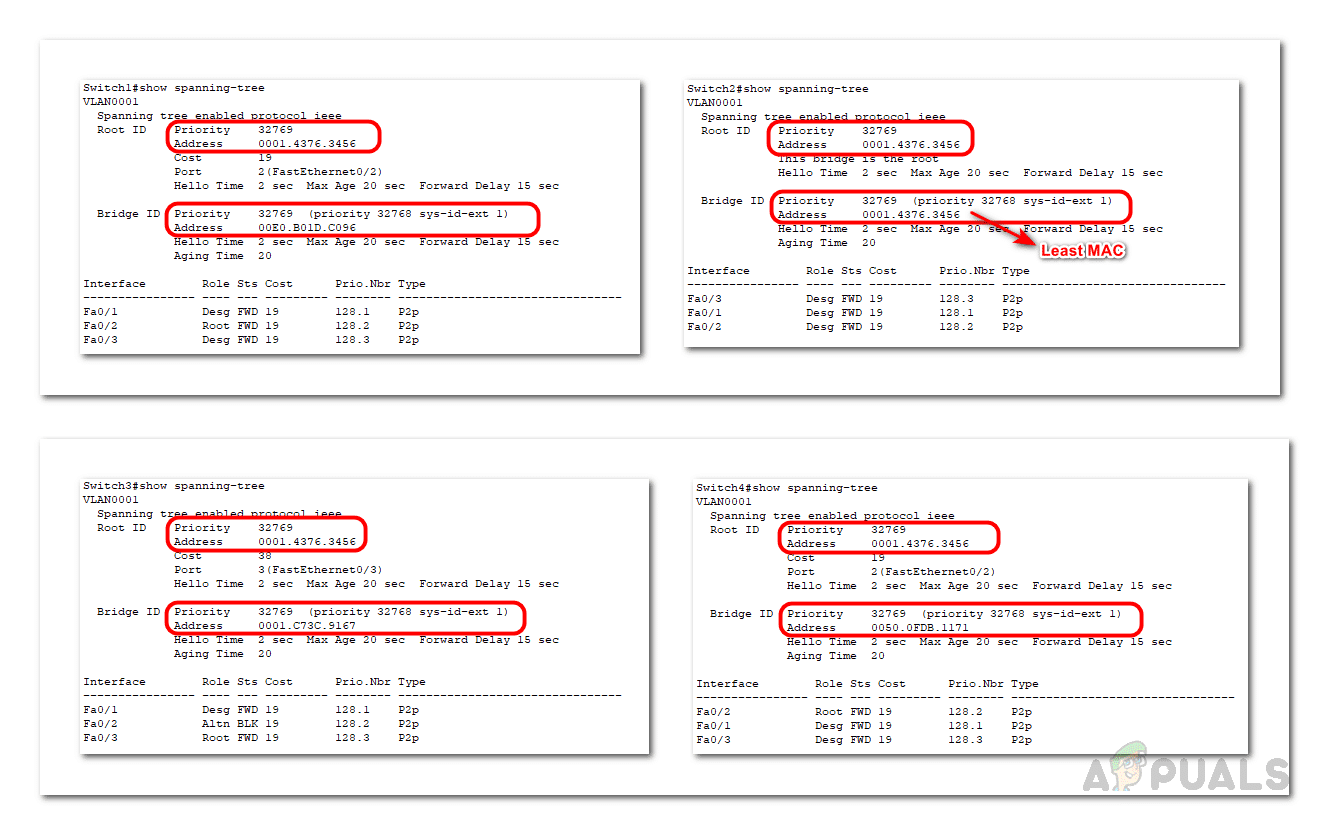

Si deux commutateurs ont la même valeur de priorité, celui dont l'adresse MAC est la plus basse est sélectionné comme pont racine. En cas d'égalité, le pont racine est choisi en fonction de la priorité et de l'identifiant du port. Une fois le pont racine sélectionné, la topologie du réseau est calculée et le protocole STP détermine le meilleur chemin pour l'acheminement des données sur le réseau.

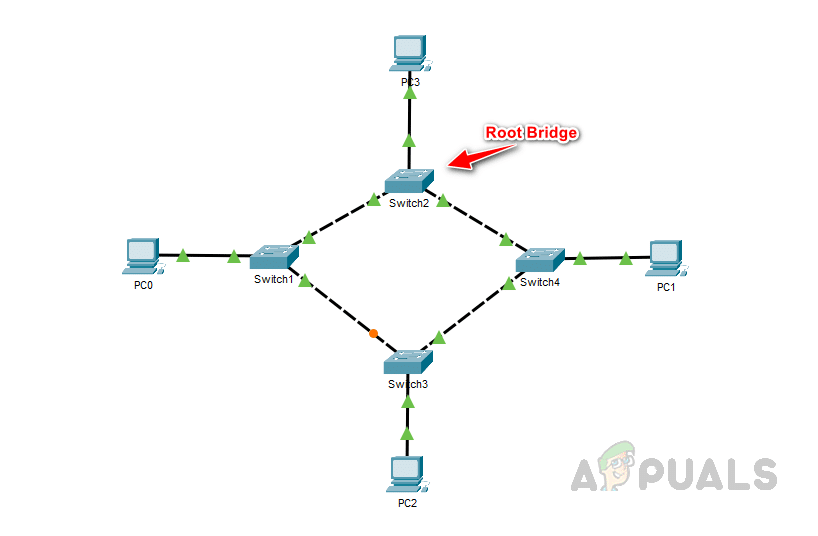

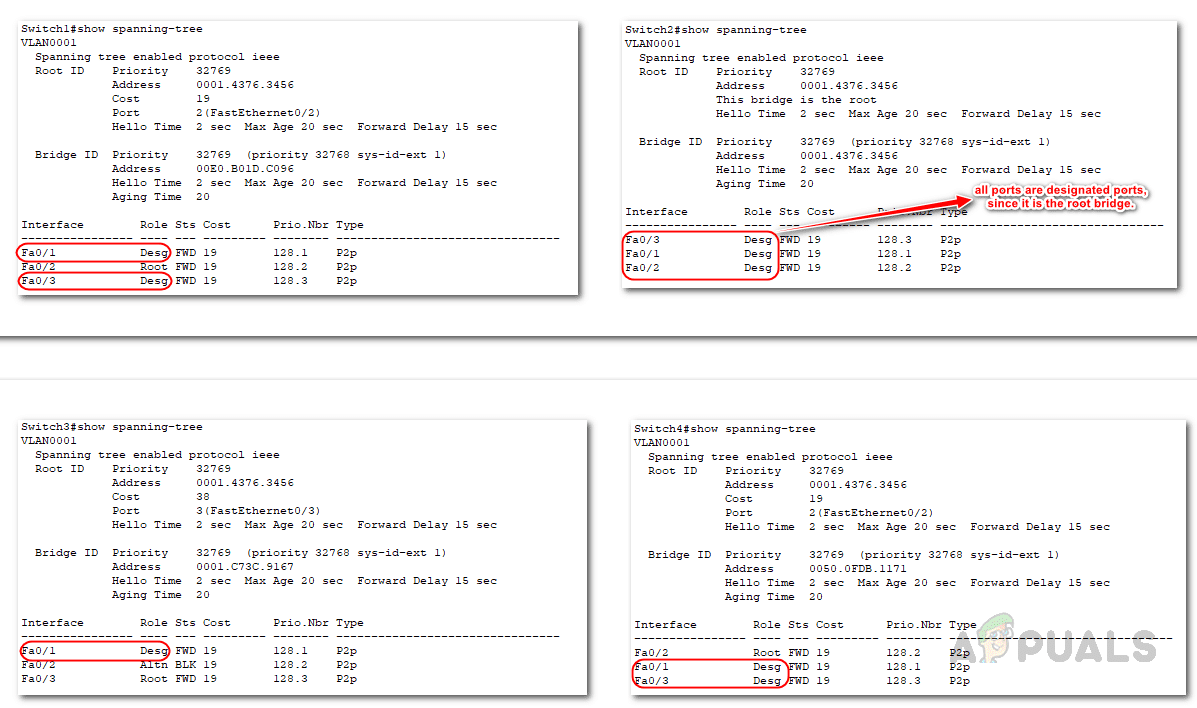

Dans l'exemple suivant, le commutateur 1 a été sélectionné comme pont racine en fonction de son identifiant de pont. Bien que tous les commutateurs aient la même valeur de priorité, le commutateur 1 possède l'adresse MAC la plus basse lorsque l'identifiant MAC est combiné à la valeur de priorité ; il devient donc le pont racine.

Par défaut, le protocole STP (Branching Tree Protocol) est activé sur les commutateurs. Utilisez la commande ci-dessous pour consulter les détails du pont racine, du port racine et du port attribué.

afficher l'arbre couvrant

2. Sélectionnez le port racine.

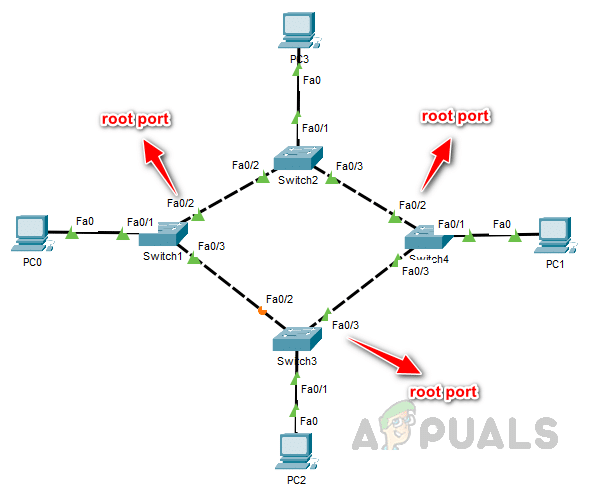

Chaque pont non racine détermine le chemin le plus court vers le pont racine. Le port offrant ce chemin devient le port racine désigné pour ce pont non racine. Chaque pont non racine possède un seul port racine, qui assure le chemin le plus rapide vers le pont racine.

Le port racine est sélectionné en comparant le coût d'accès au pont racine depuis chaque port du commutateur non racine. Le port le moins coûteux est choisi comme port racine. Ce coût est déterminé par la vitesse de la liaison entre le commutateur et le pont racine. Le protocole STP utilise une métrique appelée coût de chemin pour calculer ce coût. Plus la vitesse est élevée, plus le coût de chemin est faible.

Lors de la sélection du port racine, une égalité peut survenir lorsque deux ports ou plus d'un pont non racine présentent le même coût d'accès au pont racine. Dans ce cas, les mécanismes de départage suivants sont appliqués.

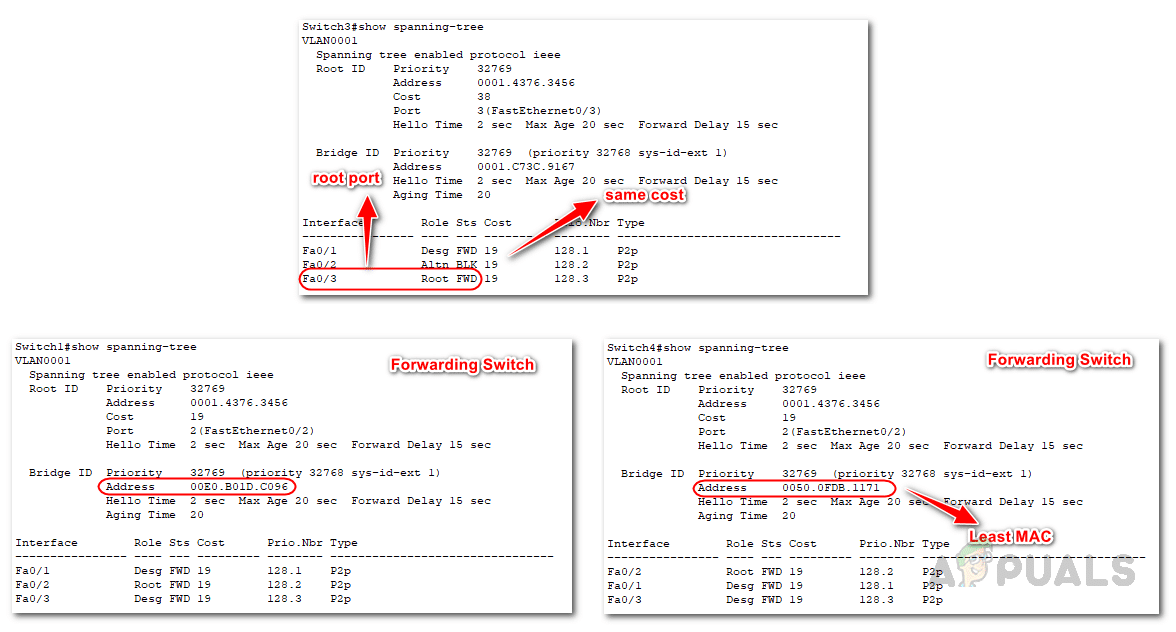

- L'identifiant du pont du commutateur émetteur est comparé, et le commutateur ayant l'identifiant le plus faible devient le pont racine. Son port correspondant est alors sélectionné comme port racine. Dans cet exemple, le commutateur 3 peut accéder au pont racine via le commutateur 1 ou le commutateur 4.

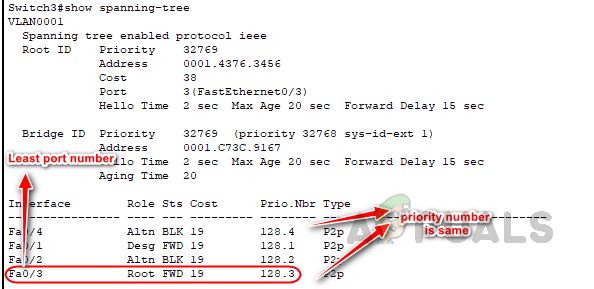

- Si une égalité persiste après la comparaison des identifiants de pont (ce qui peut se produire si plusieurs liaisons sont connectées au même commutateur), la valeur de priorité du port voisin la plus basse est utilisée. Par défaut, cette valeur est de 128. Si l'égalité persiste, le commutateur émetteur sélectionne le port ayant la priorité la plus basse comme port racine. Dans cet exemple, le commutateur 3 dispose de plusieurs liaisons pour accéder au pont racine, ce qui explique l'égalité des identifiants de pont du commutateur émetteur.

Pour départager ces ports, la priorité est utilisée comme critère de départage. Comme ces ports ont la même priorité, le numéro de port le plus bas est retenu, ce qui désigne le port Fa0/3 comme port racine.

3. Sélection des ports désignés et non désignés

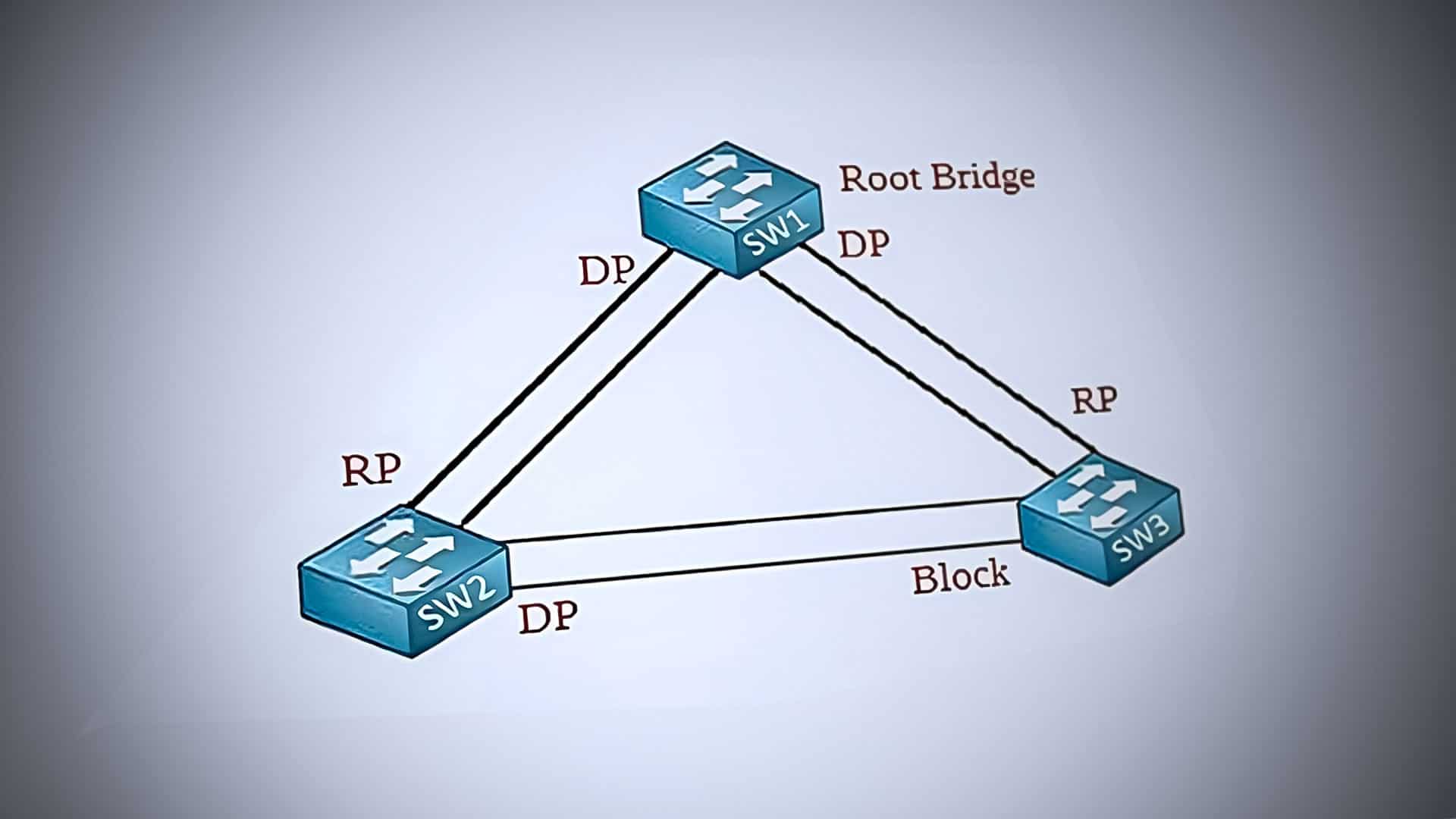

Les ports désignés sont chargés de rediriger le trafic réseau, tandis que les ports non désignés sont bloqués afin d'éviter les boucles. À l'instar du choix du port racine, le port désigné est sélectionné en fonction du coût du chemin le plus court pour atteindre le pont racine. Il est important de noter que tous les ports du pont racine sont des ports désignés.

En cas d'égalité des coûts de chemin, l'identifiant du commutateur est comparé pour déterminer le port attribué. Si l'égalité persiste, le numéro de port local est utilisé pour départager les utilisateurs, et le commutateur avec le numéro de port le plus bas est désigné comme port.

Une fois un port spécifique sélectionné, tous les autres ports du commutateur non désignés sont bloqués. Ceci empêche les boucles dans le réseau et garantit que le trafic circule dans le bon sens.

En conclusion, il est essentiel de comprendre le processus par lequel le protocole STP (Spanning Tree Protocol) sélectionne le pont racine, le port racine et les ports attribués et non attribués afin de prévenir les boucles de réseau susceptibles de perturber gravement les performances du réseau. Ces boucles peuvent entraîner des ralentissements ou des blocages, une congestion accrue, voire des pannes de réseau. Par conséquent, la mise en œuvre du protocole STP, méthode largement utilisée et efficace pour prévenir les boucles de réseau, est cruciale pour maintenir un réseau stable et performant.

Les commentaires sont fermés.